Ağ Güvenliği Nedir? İşletmeler Network Security Güvenliğini Nasıl Sağlayabilir?

26 Ekim 2024

Tüm siber saldırıların %50’sinden fazlası KOBİ’lere karşı gerçekleştirilmektedir. Bu nedenle kurumunuzun bilgisayar ağlarını korumaya yardımcı olacak sağlam güvenlik önlemlerine sahip olmanız çok önemlidir. Ancak güvenliği sağlamanın tek yolu bu değildir, proaktif olmanız, ağınızın ve bağlı tüm cihazlarınızın savunmasız olmadığından emin olmanız da gerekir.

Gizle

Ağ Güvenliği Nedir?

Ağ güvenliği, bilgi teknolojisinde bilgisayar ağlarındaki verilerin korunmasıyla ilgilenen kritik bir alandır. Ağlar üzerinden iletilen bilgilerin korunmasında çok önemli bir rol oynar ve yetkisiz erişim, saldırı veya veri ihlallerine karşı güvende kalmanızı sağlar. Bu disiplin, ağı ve verilerini çeşitli tehditlerden korumak için tasarlanmış bir dizi strateji, protokol ve araç içerir.

Ağ güvenliğinin temel amacı verilerin gizliliğini, bütünlüğünü ve kullanılabilirliğini korumaktır. Ağ kaynaklarına ve verilerine yetkisiz erişimi, kötüye kullanımı veya hasarı önlemek için çeşitli yöntemleri kapsar. Dijital iletişim ve veri alışverişine olan bağımlılığın artmasıyla birlikte ağ güvenliği, kurumların BT stratejisinin vazgeçilmez bir parçası haline gelmiştir.

Ağ Güvenliği Unsurları

Ağ güvenliği, dijital verilerin ve ağ kaynaklarının kapsamlı bir şekilde korunmasını sağlayan üç temel unsur üzerine inşa edilmiştir. Bu unsurlar aşağıdakileri içerir:

1. Gizlilik

Bu unsur, hassas bilgilerin yalnızca yetkili erişimi olan kişiler tarafından erişilebilir olmasını sağlamayı içerir. Gizlilik önlemleri, hassas verilerin yanlış ellere geçmesini önlemek için tasarlanmıştır.

2. Bütünlük

Ağ güvenliğinde bütünlük, verilerin tüm yaşam döngüsü boyunca doğruluğunun ve tutarlılığının korunması ve güvence altına alınması anlamına gelir. Bu, verilerin yetkisiz veya tespit edilmemiş bir şekilde değiştirilemeyeceği anlamına gelir.

3. Kullanılabilirlik

Kullanılabilirlik, verilerin ve ağ kaynaklarının ihtiyaç duyulduğunda yetkili kullanıcılar tarafından kullanılabilir olmasını sağlar. Bu, çeşitli arıza ve saldırı türlerine dayanmak ve bunlardan kurtulmak için önlemlerin uygulanmasını ve böylece bilgiye güvenilir erişimin sağlanmasını içerir.

Bu üç sütun birlikte güvenli bir ağ ortamının temelini oluşturur ve bir ağ içindeki bilgi ve kaynakların korunmasına yönelik dengeli bir yaklaşım oluşturur.

Ağ Güvenliği Neden Önemlidir?

İster küçük ister orta ölçekli bir işletme olun, işletmenizi korumak ve hassas verilerinizi güvende tutmak için güvenlik önlemlerine sahip olmanız gerekir. Çünkü ortalama bir kötü amaçlı yazılım saldırısı, şirketlere 2,5 milyon dolardan fazlaya mal olmaktadır (saldırıyı çözmek için gereken süre dahil).

Bu noktada sağlam ve güvenli bir ağa sahip olmak, işletmenizin veri kaybı riskini azaltmasına yardımcı olacaktır. Bununla birlikte, işletmenizin güvenlik ihlallerine karşı tamamen muaf olmadığını, ancak hazırlıklı olarak siber olay riskini azaltabileceğinizi unutmamalısınız.

Ayrıca ağ güvenliği altyapınız, işletmenize çeşitli zararlı tehditlere karşı birçok hayati koruma katmanı sağlayabilir. Bu nedenle, en azından temel düzeyde bir korumaya veya işletmenizi ayakta ve çalışır durumda tutabilecek gelişmiş bir ağa sahip olmanız önemlidir.

Ağ Güvenliği Nasıl Çalışır?

Kapsamlı bir ağ güvenliği stratejisi, bir kurumun dijital altyapısını korumak için birlikte çalışan bir dizi güvenlik önlemi ve çözümünden oluşur. Bu, her katmanın güvenli ve esnek bir BT ortamı oluşturmak için iş birliği içinde çalıştığı çok katmanlı bir yaklaşımdır.

Ağ güvenliğinin temel yapısı ve bileşenleri aşağıdaki şekildedir:

1. Fiziksel ağ güvenliği

Fiziksel ağ güvenliği, yetkisiz personelin kablo bağlantıları için kullanılabilecek harici çevre birimleri ve yönlendiriciler de dahil olmak üzere ağ bileşenleri üzerinde fiziksel erişim ve kontrol elde etmesini önlemek için tasarlanmış en temel ağ güvenliği seviyesidir. Biyometrik kimlik doğrulama sistemleri, güvenlik kameraları, kablo kilitleri ve diğer benzer cihazların dahil edilmesi, kapsamlı bir fiziksel ağ güvenliği stratejisinin temel bileşenleridir.

2. Teknik ağ güvenliği

Teknik ağ güvenliği öncelikle ağda depolanan verilerin veya ağ üzerinden geçişlerde yer alan verilerin korunmasına odaklanır. Bu tür ağ güvenliği iki amaca hizmet eder. İlk olarak, ağa yetkisiz erişimi önlemeyi amaçlar, ikinci olarak, ağ üzerinde gerçekleştirilebilecek herhangi bir kötü niyetli faaliyete karşı koruma sağlar.

3. İdari ağ güvenliği

İdari ağ güvenliği, güvenli bir ağ ortamını sürdürmek için yöneticiler, yönetim ve güvenlik personeli tarafından oluşturulan ve uygulanan politikaları, prosedürleri ve uygulamaları içerir. Bu, kullanıcı kimlik doğrulama politikaları, erişim seviyelerinin verilmesi ve BT personelinin altyapı değişikliklerini nasıl uyguladığının izlenmesi gibi hususları kapsar.

Ağ Güvenliği Türleri

Birçok ağ güvenliği türü mevcuttur. En yaygın türlerden bazıları aşağıdaki şekildedir:

1. Güvenlik Duvarları

Güvenlik duvarı, ağ güvenliğinin temelini oluşturur ve ağınız ile dış dünya arasında bir filtre görevi görür. Güvenlik duvarları gelen ve giden trafiği önceden tanımlanmış güvenlik kurallarına göre inceler. Bu, yalnızca meşru trafiğin geçmesine izin verilmesini sağlayarak potansiyel tehditleri engeller.

2. İzinsiz Giriş Önleme Sistemleri

Bu sistemler, güvenlik politikası ihlalleri için ağ ve sistem etkinliklerini izler. Şüpheli bir şey tespit edilirse, IPS etkinliği otomatik olarak engelleyebilir veya harekete geçmesi için bir yöneticiyi uyarabilir.

3. Ağ Segmentasyonu

Yazılım segmentasyonu, ağ trafiğini sınıflandırmanın bir yöntemidir. Trafiği kategorilere bölerek güvenlik politikalarını uygulamayı kolaylaştırır. Rol ve konum gibi faktörlere dayalı olarak erişim hakları atayın. Bu, yetkili kullanıcılara uygun erişim sağlar. Ayrıca şüpheli cihazları içerir ve düzeltir.

4. VPN

VPN, aktarım sırasında verileri şifreleyerek internet bağlantılarını güvence altına alır. Bu, herkese açık bir internet bağlantısından özel bir ağ oluşturarak IP adresinizi maskeler, böylece çevrimiçi eylemleriniz neredeyse izlenemez hale gelir; bu, özellikle herkese açık Wi-Fi ağlarındaki verileri korumak için önemlidir.

5. E-posta Güvenliği

E-posta iletişimlerinizi kimlik avı, spam ve kötü amaçlı yazılım gibi tehditlere karşı korur. E-posta güvenliği çözümleri, kötü niyetli e-postaları gelen kutunuza ulaşmadan önce filtreleyerek hassas bilgilerin tehlikeye girmesini önler.

6. Anti-virüs Yazılımı

Kapsamlı antivirüs ve antimalware yazılımları virüsler, fidye yazılımları, Truva atları ve solucanlar gibi çeşitli kötü amaçlı yazılımları tespit edip kaldırarak ağları korur. Bu programlar yalnızca kötü amaçlı yazılım girişini önlemekle kalmaz, aynı zamanda dosyaları anormalliklere karşı sürekli izleyerek güvenli ağlar sağlar.

7. Ağ Segmentasyonu

Ağ segmentasyonu, bir ağın birden fazla segmente veya alt ağa bölünmesini içerir. Her segmentin kendi güvenlik politikaları ve kontrolleri olabilir, bu da bilgisayar korsanları için yolları azaltır ve bir ağ içindeki potansiyel saldırıların yayılmasını sınırlar.

8. Security Information and Event Management (SIEM)

SIEM teknolojisi, uygulamalar ve ağ donanımı tarafından oluşturulan güvenlik uyarılarının gerçek zamanlı olarak izlenmesini ve analiz edilmesini sağlar. İşletmelerin güvenlik olaylarını hızlı bir şekilde tespit etmesine, analiz etmesine ve bunlara yanıt vermesine yardımcı olur.

9. Data Loss Prevention (DLP)

DLP teknolojileri, kullanıcıların hassas bilgileri ağ dışına göndermesini engeller. Derin içerik analizi yoluyla kullanımdaki, hareket halindeki ve bekleyen verileri tanımlar, izler ve korur.

10. Mobil Cihaz Güvenliği

Mobil cihaz güvenliği, akıllı telefonlar ve tabletlerle ilişkili benzersiz riskleri ele alır. Kurumsal verileri korumak için mobil cihaz yönetimi (MDM), mobil uygulama yönetimi (MAM) ve güvenli konteynerleştirmeyi içerir. Hangi mobil cihazların bir ağa erişebileceğini ve bir ağa bağlandıktan sonra ne yapacaklarını izlemek ve kontrol etmek modern ağ güvenliği için çok önemlidir.

11. Erişim Kontrolü

Etkili erişim kontrolü ağ güvenliği için çok önemlidir. Ağ Erişim Kontrolü (NAC) erişimi sınırlar, uyumlu olmayan cihazları engeller ve hassas verileri yetkisiz kullanıcılardan korur. Kullanıcıları ve cihazları kullanıcı adı/parola, biyometri veya çok faktörlü kimlik doğrulama (MFA) gibi yöntemlerle doğrular.

12. Uygulama Güvenliği

Uygulama güvenliği, güvenli kodlama ve şifreleme önlemleri aracılığıyla yazılımı SQL enjeksiyonu ve siteler arası komut dosyası oluşturma gibi siber tehditlerden korumayı içerir. Güvenlik ekipleri, yetkisiz erişimi ve veri ihlallerini önlemek için web uygulaması güvenlik duvarları ve çalışma zamanı koruması gibi çeşitli araçlar kullanır.

13. Davranışsal Analitik

Davranışsal analitik araçları, normal ağ etkinliğinin bir temelini oluşturarak anormallikleri ve potansiyel güvenlik tehditlerini belirlemek için ağ davranışını otomatik olarak analiz eder. Bu proaktif yaklaşım, tehditlerin hızlı bir şekilde giderilmesini sağlar ve güvenlik ekiplerinin olası sorunları saptamasına yardımcı olur.

14. Sandboxing

Sandboxing, sıfırıncı gün açıkları gibi tehditleri tespit etmek ve azaltmak için güvenilmeyen veya zararlı kodun izole bir ortamda çalıştırılmasını içeren bir güvenlik tekniğidir. Kurumları bir dosyayı sandbox’ta çalıştırarak, ağa erişim izni vermeden önce kötü amaçlı yazılım taraması yapabilir ve ağ güvenliğini sağlayabilir.

15. Kablosuz Güvenlik

Kablosuz ağlar güvenlik ihlallerine karşı oldukça hassastır, bu yüzden büyük bir dikkat ve koruma gerektirir. Kablosuz ağınızı korumak için Wi-Fi kullanıcılarını SSID’ler kullanarak ayrı segmentlere ayırmanız ve kullanıcıların kimliğini doğrulayan kimlik doğrulama prosedürleri oluşturmanız çok önemlidir. Bu, yetkisiz erişimi önlemeye yardımcı olur ve kablosuz ağınızın güvenliğini sağlar.

16. İş Yükü Güvenliği

Şirketler altyapılarını bulut ve hibrit ortamları içerecek şekilde genişlettikçe, iş yüklerini dengeleme ve aynı zamanda saldırı yüzeylerini yükseltme zorluğuyla karşı karşıya kalırlar. Verilerin güvenliğini sağlamak için hassas bilgileri etkili bir şekilde yönetebilen ve koruyabilen sağlam iş yükü güvenlik önlemleri ve yük dengeleyicileri uygulamak çok önemlidir.

Ağ Güvenliğinin Avantajları Nelerdir?

Ağ güvenliğinin en önemli avantajları aşağıdakileri içermektedir:

1. Siber tehditlere karşı koruma

Ağ güvenliği stratejileri, yaygın kötü amaçlı yazılımlardan gelişmiş kalıcı tehditlere (APT’ler) kadar çok çeşitli siber tehditlere etkili bir şekilde karşı koyar. Gelişen tehditlerle yüzleşmeye hazır olmak, bir kurumun dayanıklılığını artırır.

2. Geliştirilmiş ağ görünürlüğü

Ağ güvenliği, ağ altyapısının kapsamlı bir görünümünü sağlar. Geliştirilmiş ağ görünürlüğü, ağa bağlı tüm cihazların tespit edilmesine, trafiklerinin ve kullanım modellerinin izlenmesine yardımcı olur. Bu bilgiler, kurumların siber saldırıları engellemesine, kesintileri en aza indirmesine ve ağ performansını optimize etmesine yardımcı olabilir.

3. Gelişmiş veri koruması

Etkili ağ güvenliği önlemleri, ürün ve hizmetlerle ilgili hassas kişisel verilerin, finansal bilgilerin ve fikri mülkiyetin güvenliğini sağlamak için gereklidir. Kurumlar, sağlam ağ güvenliği protokolleri uygulayarak değerli varlıklarının veri hırsızlığına karşı korunmasını sağlayabilir. Bu, kurumun itibarının korunmasına yardımcı olur ve pazardaki rekabet avantajını korur.

4. Azaltılmış güvenlik açıkları

Güvenlik açığı yönetimi, ağ güvenliğinin en önemli yönlerinden biridir. Zayıflıkları belirlemek ve yamamak için ağ genelinde güvenlik açıklarının değerlendirilmesini ve yönetilmesini içerir, böylece potansiyel saldırganların yararlanabileceği giriş noktalarının sayısını azaltır.

5. Düzenleyici para cezalarından, yasal karışıklıklardan ve itibar kaybından kaçınma

En iyi ağ güvenliği uygulamalarına bağlılık, veri koruma yasalarına ve HIPAA ve GDPR gibi sektör düzenlemelerine uyum sağlar. Bu da kurumlara para cezalarından, davalardan ve potansiyel itibar zedelenmesinden korur.

6. Kullanıcı farkındalığı ve eğitimi

Ağ güvenliği programları, güvenlik farkındalığını artırmak için kullanıcı eğitimi ve öğretimini içerir. Bu, güvenlik olaylarının tespit edilmesine ve önlenmesine yardımcı olabilecek uyanık bir kurum kültürüne katkıda bulunur.

Ağ güvenliğinin avantajları kurumun veri ve sistemlerini korumanın ötesine geçer. Mevzuata uygunluk, itibar yönetimi, finansal istikrar ve genel operasyonel esnekliği kapsar ve kurumların sürekli gelişen ve zorlu bir siber güvenlik ortamında başarılı olmalarına yardımcı olur.

İşletmeler Network Security Güvenliğini Nasıl Sağlayabilir?

Bir ağın güvenliğini sağlamak, dijital varlıkların genel korumasını önemli ölçüde artırabilecek bir dizi en iyi uygulamaya bağlı kalmayı içerir. Bu temel uygulamalardan bazıları aşağıdaki şekildedir:

1. Düzenli Yazılım Güncellemeleri

Tüm yazılım ve sistemleri güncel tutmak, bilinen güvenlik açıkları ve tehditlere karşı korunmak için çok önemlidir.

2. Çok Faktörlü Kimlik Doğrulama (MFA)

MFA’yı uygulamak ek bir güvenlik katmanı ekleyerek yalnızca yetkili kişilerin ağ kaynaklarına erişmesini sağlar.

3. Çalışan Eğitimi ve Farkındalığı

Çalışanları potansiyel güvenlik tehditlerini tanımaları için eğitmek hayati önem taşır. Çalışanlar, yaygın siber tehditlerin ve bunlara nasıl yanıt verileceğinin farkında olmalıdırlar.

4. Düzenli Veri Yedeklemeleri

Verilerin sürekli olarak yedeklenmesi, bir ihlal veya veri kaybı durumunda verilerin hızlı bir şekilde geri yüklenebilmesini sağlar.

5. Erişim Kontrollerinin Uygulanması

Hassas verilere erişimi kısıtlamak ve güçlü, benzersiz parolalar uygulamak bir ağın güvenliğini sağlamanın temel adımlarıdır.

Bu uygulamaların takip edilmesi güvenlik ihlalleri riskini önemli ölçüde azaltabilir ve bir ağın bütünlüğünün ve güvenilirliğinin korunmasına yardımcı olabilir.

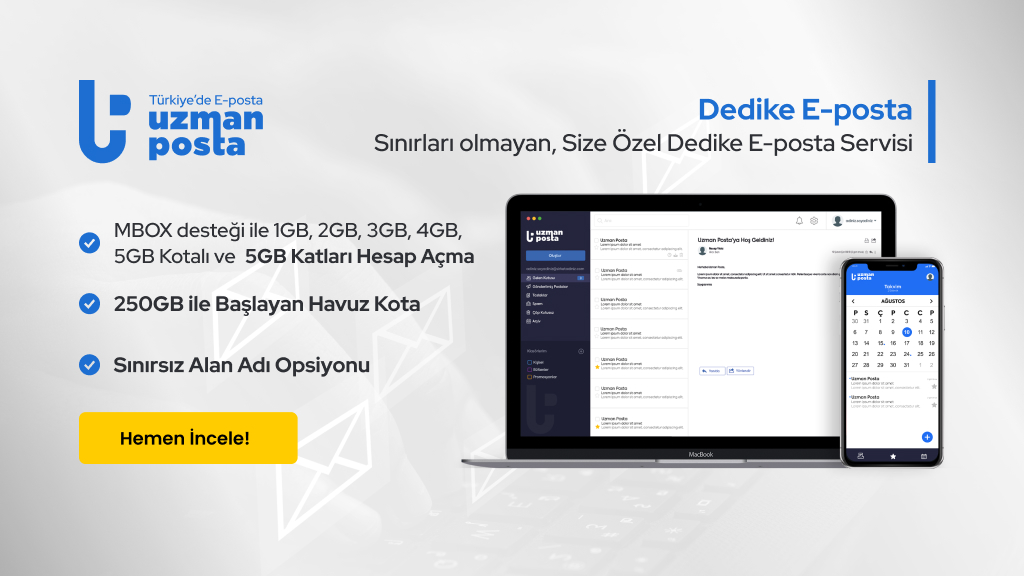

Unified Mail Gateway (UMG) ile Ağınızın En Hassas Noktasını Koruyun

Kurumlar için ağ güvenliği, siber saldırıların büyük çoğunluğunun giriş noktalarından biri olan e-posta trafiğinin korunmasıyla başlar. Bu noktada Uzman Posta Unified Mail Gateway (UMG), e-posta sunucunuz ve hesaplarınız nerede olursa olsun, siber tehditlere karşı daima güncel savunma altyapısıyla e-posta güvenliğinizi maksimuma çıkarır. Gelişmiş filtreleme mekanizmaları sayesinde zararlı yazılımları, phishing saldırılarını ve spam trafiğini ağınıza ulaşmadan durdurur. UMG, ağ güvenliği stratejinizin kritik bir parçası haline gelerek, e-posta kaynaklı tüm riskleri minimize eder ve kurumunuzun dijital güvenliğini sağlamlaştırır.

En Çok Sorulan Sorular

1. Ağ güvenliği nedir?

Ağ güvenliği, ağın ve verilerin bütünlüğünü ve kullanılabilirliğini korumayı amaçlayan bir siber güvenlik dalıdır. Hem donanım hem de yazılım teknolojilerini içerir ve ağınıza girmelerini veya yayılmalarını engellemek için çeşitli tehditleri hedef alır.

2. Ağ güvenliği neden önemlidir?

Ağ güvenliği, hassas verileri yetkisiz erişim ve siber tehditlerden korumak için çok önemlidir. İşletmelerin sorunsuz çalışması ve kişisel bilgilerin korunması için hayati önem taşıyan verilerin gizliliğini, bütünlüğünü ve kullanılabilirliğini sağlar.

3. Ağ güvenliği türleri nelerdir?

Ağ güvenliği türleri arasında erişim kontrolü, antivirüs ve kötü amaçlı yazılımdan koruma yazılımı, güvenlik duvarları, sanal özel ağlar (VPN’ler) ve davranışsal analitik yer alır.

4. Güvenlik duvarı ağ güvenliğine nasıl katkıda bulunur?

Güvenlik duvarı,güvenilen ve güvenilmeyen bir ağ arasında bir bariyer görevi görür ve önceden belirlenmiş güvenlik kurallarına göre gelen ve giden trafiği inceler.

5. Ağ güvenliğinde şifrelemenin rolü nedir?

Şifreleme, bilgiyi yalnızca yetkili tarafların okuyabileceği şekilde kodlama işlemidir. Ağ güvenliğinde şifreleme, e-postalar veya VPN’ler aracılığıyla aktarılan veriler gibi aktarım halindeki verileri korumak için kullanılır.

6. Ağ güvenliği ve siber güvenlik arasındaki fark nedir?

Siber güvenlik, sistemleri, ağları ve verileri dijital saldırılardan korumak için kullanılan tüm önlemleri ve teknikleri kapsayan geniş bir terimdir. Ağ güvenliği ise siber güvenliğin bir alt kümesidir ve özellikle ağlar arasında aktarılan ağların ve verilerin bütünlüğüne odaklanır.

7. Bir birey ya da şirket ağ güvenliğini nasıl artırabilir?

Bir birey ya da şirketin ağ güvenliğini artırmak için alabileceği çeşitli önlemler vardır. Bunlar arasında güçlü parolalar kullanmak, yazılım ve sistemleri güncel tutmak, güvenlik duvarı kullanmak, saldırı tespit sistemleri (IDS) kullanmak, düzenli denetim ve testler yapmak ve çalışanları güvenli çevrimiçi uygulamalar konusunda eğitmek sayılabilir.