İzinsiz Giriş Tespit Sistemleri (IDS), olası güvenlik ihlallerini veya yetkisiz erişim girişimlerini tespit etmek ve bunlara yanıt vermek için ağ trafiğini veya sistem etkinliklerini izlemek üzere tasarlanmış güvenlik araçlarıdır. IDS sistemleri şüpheli veya kötü niyetli faaliyetleri tespit etmek için ağ paketlerini, sistem günlüklerini veya diğer bilgi kaynaklarını analiz eder ve daha fazla araştırma veya otomatik eylemler için uyarılar oluşturur.

Bir IDS, gerçek zamanlı izleme ve tehdit algılama sağlayarak bir ağın veya sistemin genel güvenliğini artırmayı amaçlar. IDS, ağ trafiği modellerini, sistem günlüklerini ve diğer ilgili verileri analiz ederek ağ saldırıları, yetkisiz erişim girişimleri, veri sızıntısı ve politika ihlalleri gibi çeşitli kötü niyetli faaliyet türlerini belirleyebilir ve alarm verebilir.

Bir IDS’nin temel hedefleri aşağıdakileri içerir:

- Tehdit tespiti: IDS sistemleri, bilinen saldırı imzaları, anormal davranışlar ve şüpheli faaliyetler dahil olmak üzere çeşitli tehdit türlerini tanımlamayı ve tespit etmeyi amaçlar. IDS, ağ trafiğini ve sistem faaliyetlerini sürekli izleyerek olası güvenlik ihlalleri için uyarılar verebilir.

- Olay müdahalesi: IDS sistemleri, işletmelerin güvenlik olaylarına etkili bir şekilde yanıt vermesine yardımcı olur. Bir IDS potansiyel bir izinsiz giriş veya kötü niyetli faaliyet tespit ettiğinde, sistem yöneticilerini veya güvenlik personelini bilgilendirmek için uyarılar oluşturur. Bu uyarılar soruşturma için değerli bilgiler sağlar ve olaylara anında müdahale edilmesini kolaylaştırır.

- Önleme ve azaltma: IDS sistemleri güvenlik olaylarının önlenmesine ve hafifletilmesine de katkıda bulunabilir. Tehditleri gerçek zamanlı olarak tespit ederek, işletmeler IP adreslerini engellemek, güvenliği ihlal edilmiş hesapları devre dışı bırakmak veya ek güvenlik önlemleri almak gibi bir saldırıyı engellemek veya etkisini azaltmak için hemen harekete geçebilir.

IDS Temel Bileşenleri

Sensörler: Bu bileşenler ağ trafiği, sistem günlükleri veya uç nokta etkinlikleri gibi çeşitli kaynaklardan veri toplamaktan sorumludur. Sensörler donanım tabanlı cihazlar veya sistemlere yüklenmiş yazılım aracıları olabilir ve verileri yakalayıp analiz için IDS’ye iletirler.

Analiz Motoru: Analiz motoru, sensörler veya aracılar tarafından toplanan verileri işleyen bir IDS’nin temel bileşenidir. Olası tehditleri veya kötü niyetli faaliyetleri belirlemek için imza tabanlı algılama, anomali algılama veya davranış analizi gibi çeşitli algılama teknikleri uygular.

Uyarı Sistemi: Analiz motoru potansiyel bir güvenlik ihlali veya şüpheli faaliyet tespit ettiğinde, sistem yöneticilerini veya güvenlik personelini bilgilendirmek için uyarılar oluşturur. Bu uyarılar, kaynak, saldırı türü ve potansiyel etki hakkında ayrıntılar da dahil olmak üzere tespit edilen olay hakkında bilgi sağlar.

Günlük ve Raporlama: IDS sistemleri genellikle ağ trafiği, sistem olayları ve oluşturulan uyarıların günlüklerini tutar. Bu günlükler daha ileri analizler, adli soruşturmalar veya uyumluluk amaçları için kullanılabilir. Raporlama yetenekleri, güvenlik ekiplerinin güvenlik olayları, eğilimler veya sistem açıkları hakkında özetler ve raporlar oluşturmasına olanak tanır.

Yanıt Mekanizmaları: Bazı IDS sistemleri, bir tehdit tespit edildiğinde derhal harekete geçmek için otomatik yanıt mekanizmaları içerir. Bu mekanizmalar şüpheli IP adreslerinin engellenmesini, güvenliği ihlal edilmiş sistemlerin izole edilmesini veya önceden tanımlanmış güvenlik politikalarının tetiklenmesini içerebilir.

Yönetim Konsolu: Yönetim konsolu, sistem yöneticilerinin veya güvenlik personelinin IDS’yi yapılandırması ve izlemesi için bir arayüz sağlar. Algılama kurallarında ince ayar yapılmasına, sensör dağıtımının yönetilmesine, uyarıların incelenmesine ve raporların oluşturulmasına olanak tanır.

İzinsiz Giriş Tespit Sistemi Nasıl Çalışır?

IDS’nin izinsiz girişleri izlemek için kullandığı imza tabanlı, anomali tabanlı ve itibar tabanlı sistemler olmak üzere üç yaygın algılama çeşidi vardır.

1. İmza Tabanlı Algılama

Ağ trafiğindeki bayt sayısı, birlerin veya sıfırların sayısı, imza tabanlı IDS’nin saldırıları tanımlamak için kullandığı belirli kalıplardan yalnızca birkaçıdır. Kötü amaçlı yazılımın zaten bilinen zararlı talimat dizisine göre tanımlama yapar. İmzalar, IDS’nin tanımladığı kalıplardır. İmza tabanlı IDS, kalıbı (imzası) sistemde zaten var olan saldırıları kolayca tespit edebilir. Yine de, yeni kötü amaçlı yazılım saldırılarını tespit etmek oldukça zordur, çünkü desenleri (imzaları) hala belirlenmektedir.

2. Sezgisel/Davranış veya Anomali Tabanlı IDS

Anomali tabanlı olarak da bilinen sezgisel/davranış tabanlı tespit, öncelikle kötü amaçlı yazılım patlaması nedeniyle bilinmeyen saldırıları tespit etmek ve bunlara uyum sağlamak için tasarlanmış daha yeni bir teknolojidir.

Bu tespit yöntemi, tanımlanmış bir güvenilir faaliyet modeli oluşturmak için makine öğrenimini kullanır ve ardından yeni davranışı bu güven modeliyle karşılaştırır.

Bu yaklaşım önceden bilinmeyen saldırıların tespit edilmesini sağlarken, yanlış pozitiflerden muzdarip olabilir, yani önceden bilinmeyen meşru faaliyet yanlışlıkla kötü niyetli olarak sınıflandırılabilir.

Bununla birlikte, kullanıcı ve sistem faaliyetlerini izlemek ve analiz etmek, sistem yapılandırmalarını ve güvenlik açıklarını denetlemek için hala gereklidir.

3. İtibara Dayalı

İtibar tabanlı IDS, şüpheli dosyaları tanımlayabilmek için bir dosyanın itibarını izler.

IDS Türleri

Ağ saldırı tespit sistemi veya NIDS ve ana bilgisayar tabanlı saldırı tespit sistemleri (HIDS) olmak üzere iki ana IDS türü vardır.

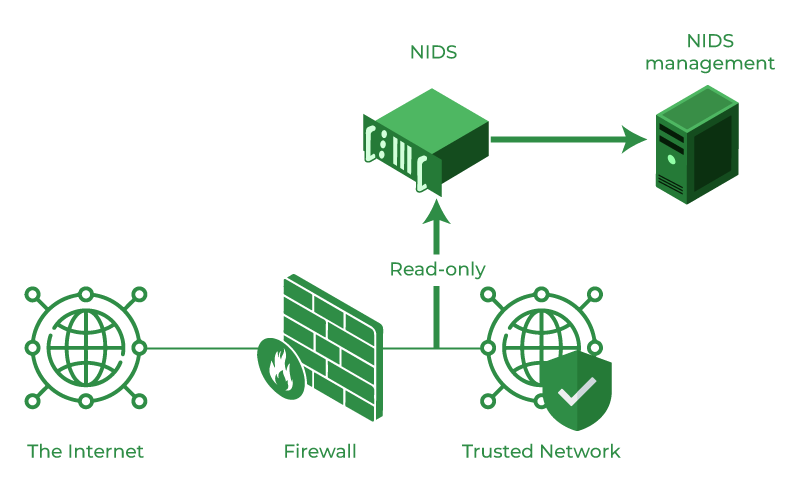

1. Ağ Tabanlı İzinsiz Giriş Tespit Sistemi (NIDS)

Ağ Saldırı Tespit Sistemleri (NIDS), bağlı tüm cihazlardan gelen tüm ağ trafiğini izlemek için ağ içinde önceden belirlenmiş bir konuma kurulur. Geçen tüm alt ağ trafiğini gözlemler ve bu trafiği bilinen saldırılardan oluşan bir veri tabanıyla karşılaştırır. Bir saldırı tespit edilir edilmez veya olağandışı bir davranış fark edilir edilmez yöneticiye uyarı gönderilebilir. Güvenlik duvarını aşma girişimlerini kontrol etmek için güvenlik duvarlarının bulunduğu alt ağa bir NIDS kurmak, iş başındaki bir NIDS örneğidir.

2. Host-Based Intrusion Detection System (HIDS) – Ana Bilgisayar Tabanlı İzinsiz Giriş Tespit Sistemi

Host Tabanlı İzinsiz Giriş Tespit Sistemi (HIDS), ayrı ana bilgisayar veya aygıtlarda çalışan ağ uygulamalarıdır. Yalnızca cihazdan gelen ve giden paketler bir HIDS tarafından izlenir ve bu da yöneticiyi herhangi bir olağandışı veya kötü niyetli davranış konusunda bilgilendirir. Sistem dosyalarının mevcut anlık görüntüsünü bir önceki anlık görüntüyle karşılaştırır. Analitik sistem dosyalarının değiştirilip değiştirilmediğini veya silinip silinmediğini belirlemek için yöneticiye bir uyarı verilir.

Ana Bilgisayar Tabanlı IDS Neleri İzler?

Popüler anti-virüs sağlayıcıları, uç nokta koruma paketlerinin bir parçası olarak HIDS’i içerir. HIDS yazılımı, bir TAP cihazından yansıtılan trafiğe güvenmek yerine ağınızdaki bir bilgisayardaki olayları inceler.

Bu tür saldırı tespit sistemi temel olarak koruduğu bilgisayardaki sistem dosyalarındaki verilere bakarak çalışır. Bu dosyalar günlük ve yapılandırma dosyalarını içerir.

3. Protocol-based Intrusion Detection System (PIDS) – Protokol Tabanlı İzinsiz Giriş Tespit Sistemi (PIDS)

Protokol Tabanlı Saldırı Tespit Sistemi (PIDS), sürekli olarak bir sunucunun ön ucunda bulunan, bir kullanıcı veya cihaz ile sunucu arasındaki protokolü kontrol eden ve yorumlayan bir sistem veya aracıdan oluşur. HTTPS protokol akışını sürekli izleyerek ve ilişkili HTTP protokolünü kabul ederek web sunucusunu güvenli hale getirmeye çalışır. HTTPS şifrelenmediğinden ve web sunum katmanına hemen girmediğinden, HTTPS’yi kullanmak için sistemin bu arayüz içinde yer alması gerekir.

4. Application Protocol-based Intrusion Detection System (APIDS) – Uygulama Protokolü Tabanlı İzinsiz Giriş Tespit Sistemi

Uygulama Protokolü Tabanlı İzinsiz Giriş Tespit Sistemi (APIDS) adı verilen bir sistem veya aracı temel olarak bir sunucu kümesi içinde bulunur. Uygulamaya özel protokoller üzerindeki iletişimi gözlemleyip analiz ederek izinsiz girişleri tespit eder. Örneğin, bu sistem ara yazılımın web sunucusunun veri tabanıyla iletişim kurarken açıkça kullandığı SQL protokolünü takip eder.

5. Hibrit Saldırı Tespit Sistemi

Hibrit bir saldırı tespit sistemi, iki veya daha fazla saldırı tespit sistemi metodolojisinin birleştirilmesiyle oluşturulur. Ana bilgisayar aracısı veya sistem verileri, ağ sisteminin kapsamlı bir resmini oluşturmak için hibrit saldırı tespit sisteminde ağ verileriyle birleştirilir. Hibrit saldırı tespit sistemleri diğer saldırı tespit sistemlerine göre daha etkilidir.

IDS’in Avantajları Nelerdir?

Aşağıdaki listede IDS’nin öne çıkan avantajlarından bazılarını bulabilirsiniz:

1. Erken Tehdit Tespiti

IDS sistemleri ağ trafiğini, sistem faaliyetlerini veya her ikisini de sürekli olarak izleyerek potansiyel tehditlerin erken tespit edilmesini sağlar. İmza tabanlı tespit, anomali tabanlı tespit veya sezgisel tespit gibi tespit tekniklerini kullanarak toplanan verileri analiz eden IDS, kötü niyetli faaliyetleri veya şüpheli davranışları gerçek zamanlı olarak tespit edebilir. Erken tehdit tespiti, kuruluşların derhal yanıt vermesine ve olası hasarı azaltmasına olanak tanıyarak başarılı saldırı veya yetkisiz erişim riskini azaltır.

2. Olay Müdahalesi ve Adli Tıp

IDS sistemleri olay müdahalesinde çok önemli bir rol oynar. Bir IDS potansiyel bir izinsiz giriş veya güvenlik ihlali tespit ettiğinde, sistem yöneticilerini veya güvenlik personelini bilgilendirmek için uyarılar oluşturur. Bu uyarılar olay hakkında kaynak, saldırı türü ve potansiyel etki gibi değerli bilgiler sağlar.

Bu bilgiler, kuruluşların kontrol altına alma, yok etme ve kurtarma eylemleri de dahil olmak üzere zamanında ve etkili bir olay müdahalesi başlatmasını sağlar. IDS günlükleri ve verileri adli analiz için de kullanılabilir ve kuruluşların güvenlik olaylarını araştırmasına, temel nedenleri belirlemesine ve yasal veya düzenleyici gereksinimleri desteklemesine yardımcı olur.

3. Uyumluluk ve Denetim

IDS sistemleri, güvenlik standartlarına ve yasal gerekliliklere uyuma katkıda bulunur. IDS, ağ trafiğini, sistem günlüklerini veya kullanıcı faaliyetlerini izleyerek kuruluşların güvenlik politikalarına ve sektör düzenlemelerine bağlılıklarını göstermelerine yardımcı olabilir.

IDS günlükleri ve raporları denetim amacıyla kullanılabilir ve güvenlik kontrolleri, olay işleme ve tehdit azaltma çabaları hakkında kanıt sağlar. Ödeme Kartı Endüstrisi Veri Güvenliği Standardı (PCI DSS), Sağlık Sigortası Taşınabilirlik ve Sorumluluk Yasası (HIPAA) veya Genel Veri Koruma Yönetmeliği (GDPR) gibi standartlara uyum, IDS’nin uygulanmasıyla kolaylaştırılabilir.

Bu faydalara ek olarak, IDS aşağıdaki avantajları da sağlayabilir:

4. Artan Durumsal Farkındalık

IDS, faaliyetleri izleyerek ve analiz ederek kuruluşların ağ ve sistem güvenliklerini daha iyi anlamalarını sağlar. Güvenlik altyapısındaki güvenlik açıklarının, olağandışı davranışların veya potansiyel zayıflıkların belirlenmesine yardımcı olur. Bu artan durumsal farkındalık, proaktif güvenlik önlemlerine ve bilinçli karar verme sürecine olanak tanır.

5. Yanlış Pozitiflerin Azaltılması

IDS sistemleri, gelişmiş tespit teknikleri ve kuralların ince ayarını yaparak yanlış pozitif uyarıları en aza indirecek şekilde gelişmiştir. Bu, uyarıların daha doğru ve anlamlı olmasını sağlayarak güvenlik ekiplerinin üzerindeki yükü azaltır ve gerçek tehditlere odaklanmalarına olanak tanır.

6. Ölçeklenebilirlik ve Esneklik

IDS çözümleri çeşitli ağ mimarilerine ve ortamlarına yerleştirilebilir, bu da onları ölçeklenebilir ve farklı kurumsal ihtiyaçlara uyarlanabilir hale getirir. Belirli ağ segmentlerini, sistem türlerini veya hedeflenen tehditleri izlemek için özelleştirilebilirler ve belirli güvenlik gereksinimlerini karşılamada esneklik sağlarlar.

IDS çözümleri, erken tehdit tespiti, olay müdahalesi, uyumluluk ve kuruluşların genel güvenlik duruşunu geliştirmede etkilidir. IDS, ağ ve sistem faaliyetlerini sürekli olarak izleyip analiz ederek güvenlik ihlallerinin tespit edilip azaltılmasına, hassas verilerin korunmasına ve yasal standartlara uyumun desteklenmesine yardımcı olur.

IDS ve IPS Benzerlikleri

1. İzleme

İki sistem arasındaki temel ayrım, sunucu ve cihazlar arasındaki ağ, trafik ve faaliyet kapasitelerinin ne kadar spesifik veya geniş bir şekilde kullanılabileceği ile ilgilidir.

2. Uyarı

Yalnızca bir IPS potansiyel bir tehdidi tespit ettikten sonra gerekli eylemi gerçekleştirir. Bununla birlikte, her iki çözüm de bulgu ve sonraki eylem hakkında sizi bilgilendirir.

3. Günlük kaydı

Her iki sistem de neyin izlendiğini ve hangi eylemlerin gerçekleştirildiğini takip ederek performansı uygun şekilde değerlendirmenize olanak tanır.

4. Öğrenme

Bir IPS veya IDS sistemi, kullandığı tespit mekanizmasına bağlı olarak muhtemelen şüpheli eylemleri tanımayı ve yanlış pozitifleri azaltmayı öğrenir.

IDS ve IPS Sistemleri Arasındaki Farklar

Hem IDS hem de IPS ağ paketlerini inceler ve bunları bilinen tehdit içerikleriyle eşleştirir. IDS izleme ve tespit teknolojileridir; bağımsız hareket etmezler.

IPS, kayıtlı bir paketi onaylayan veya reddeden bir kontrol sistemidir. IDS, bir kişi veya cihazın günlük olarak ne kadar ağ trafiği üretildiğine bağlı olarak aşağıdaki adımları gözden geçirmesini ve seçmesini gerektirir.

Öte yandan IPS, riskli paketleri hedeflerine ulaşmadan önce toplamaya ve düşürmeye çalışır. Sadece yeni tehdit bilgileriyle rutin veri tabanı güncellemeleri gerektiren IDS’den daha proaktiftir.

IDS ve IPS bir ağda güvenlik duvarından sonra kurulmalıdır, ancak önce IDS kurulmalıdır.

IDS’in yapılandırma için satır içi modu genellikle katman 2’dedir. Buna karşılık, IPS için yapılandırma modu ya bir uç ana bilgisayar ya da bir satır içi moddur.

| IDS | IPS |

| IDS kendi başına çalışmayan bir izleme ve tespit teknolojisidir. | IPS kontrol sistemi, kural setine göre bir paketi kabul eder veya reddeder. |

| IDS sonuçlarının bir insan veya başka bir sistem tarafından incelenmesi gerekir. | IPS için veri tabanı yeni tehdit verileriyle sık sık güncellenmelidir. |

| Güvenlik duvarından sonra IDS konuşlandırılmalıdır. | Güvenlik duvarı cihazından sonra bir ağa yerleştirilmelidir. |

| IDS, algılama ve tepki işlevlerini birbirinden ayırma olanağı sunar. | IPS, tespit ve müdahale konusunda yardım sunar. |

| IDS’in yapılandırma için satır içi modu genellikle katman 2’dedir. | Bir uç ana bilgisayar veya bir satır içi mod, IPS’deki kurulum modlarının her ikisidir. |

Okumanızı Öneririz: IPS (Saldırı Önleme Sistemi) Nedir? IPS vs. IDS Arasındaki Farklar

Her Sistemin Çözdüğü Güvenlik Sorunları Nelerdir?

İşletmeler için en önemli hususlardan biri ağ güvenliğidir. Bir şirket isimler, adresler ve kredi kartı numaraları gibi hassas müşteri verilerini koruduğunda ağ güvenliği çok önemlidir. IDS ve IPS sistemlerinin işletmelere ve bireylere güvenliklerini korumada yardımcı olmasının bir başka yolu da siber suçlulardan bir adım önde olmalarına yardımcı olmaktır.

Bu sistemler bilgisayar korsanlarının ağa izinsiz girişlerini tespit eder ve durdurur.

Sistem ve ağ yöneticilerinin erken tespit ve önleme uygulamaları çok önemlidir. Ağınızı savunurken, bilgisayar korsanlarından bir adım önde olmanız çok önemlidir. Ağınıza erişimi önlemek, halihazırda yapılmış olan herhangi bir hasarı onarmaktan daha kolaydır.

IDS vs. IPS: Hangisini Kullanmak Daha İyi?

IDS ve IPS, ağınızı kötü niyetli tehditlerden korumak için önemli araçlardır. Ancak hangisini kullanacağınıza karar verirken, korumaya çalıştığınız tehdit türlerini göz önünde bulundurmanız önemlidir.

Hem uygulama düzeyindeki saldırıları hem de ağ düzeyindeki şüpheli etkinlikleri tespit edebilen daha kapsamlı bir çözüm arıyorsanız, IPS daha iyi bir seçenek olabilir.

Öte yandan, temel olarak uygulama düzeyindeki saldırılarla ilgileniyorsanız bir IDS daha uygun olabilir. Sonuç olarak, maksimum koruma için IDS ve IPS çözümlerinin bir kombinasyonunu kullanmak en iyisidir.

IDS ile İlgili En Çok Sorulan Sorular

1. IDS’ye mi IPS’ye mi yoksa ikisine birden mi ihtiyacınız var?

Bu, korumaya çalıştığınız tehdit türlerine bağlıdır. Genel olarak, maksimum koruma için bir IDS ve IPS kullanmak en iyisidir.

2. IPS’im varsa IDS’e ihtiyacım olur mu?

Evet. IPS ağ düzeyinde şüpheli etkinlikleri tespit edebilse de, uygulama düzeyindeki saldırılara karşı koruma sağlamaz. Bu nedenle, bu tür tehditlerden korunmak için bir IDS hala gereklidir.

3. Sıfırıncı gün saldırılarını tespit etmek için IDS mi yoksa IPS mi daha iyidir?

IDS ve IPS çözümleri ile anomali tespiti, sıfırıncı gün saldırılarını tespit etmek için en iyi yöntemdir, çünkü bu saldırılar genellikle diğer yerleşik saldırı imzalarıyla eşleşmez.

4. Neden IDS yerine IPS kullanmalısınız?

IDS herhangi bir eylemi tamamlamak için her zaman yönetici komutuna ihtiyaç duyarken, IPS potansiyel tehditleri kendi başına tespit edip düzelttiği için IDS yerine IPS tercih edilir. Dahası, IPS kritik yanlış pozitifler verirken, IDS sadece küçük yanlış pozitifler verir.

5. Hangisi güvenlik duvarından önce gelir, IDS mi IPS mi?

IPS güvenlik duvarından sonra ancak anahtardan önce gelirken, IDS de güvenlik duvarından sonra gelir, ancak doğrudan güvenlik duvarı ile anahtar arasında değildir, anahtara bağlıdır.

![Türkiye’de E-posta Kullanımı %40 Arttı [İnfografik]](https://uzmanposta.com/blog/wp-content/uploads/2021/02/turkiye-is-epostasi-verileri-2020-001-2-120x86.png)