Kötü Niyetli/Amaçlı E-posta Nedir? Nasıl Önlenir?

14 Nisan 2025

E-posta gelen kutuları, her gün promosyonlardan haber bültenlerine ve iş arkadaşlarından gelen acil mesajlara kadar çeşitli e-posta türleri ile dolup taşmaktadır. Ancak bu karmaşanın arasında gizlenen bir tehdit vardır: kötü niyetli e-postalar. Kişisel bilgileriniz ve güvenliğiniz için ciddi riskler oluşturan bu mesajlar, sizi kandırarak zararlı bağlantılara tıklamanıza, kötü amaçlı dosyalar indirmenize ya da hassas bilgilerinizi paylaşmanıza neden olabilir. Bu yüzden kendinizi ve kurumunuzu korumak için kötü niyetli e-postaların uyarı işaretlerini tanıyabilmeniz gereklidir.

Gizle

Kötü Amaçlı E-postaları Anlamak

Kimlik avı e-postaları veya spam olarak da bilinen kötü amaçlı e-postalar, alıcıları aldatmak ve zararlı eylemlerde bulunmaları için kandırmak üzere tasarlanmış aldatıcı mesajlardır. Bu eylemler arasında kötü amaçlı bağlantılara tıklamak, kötü amaçlı yazılım indirmek veya bilgisayar korsanlarına hassas bilgiler vermek yer alabilir.

Bilgisayar korsanları bu e-postaları meşru göstermek için gönderenin adresini taklit etmek, şirket logolarını kopyalamak ve aciliyet hissi yaratmak gibi çeşitli taktikler kullanır. Alıcı tuzağa düştüğünde, potansiyel veri ihlallerine, kimlik hırsızlığına ve mali kayıplara karşı savunmasız hale gelir.

Kötü niyetli bir e-postanın hedefi olmanın sonuçları hem bireyler hem de kurumlar için ciddi olabilir. Kişisel bilgiler çalınabilir, finansal hesaplar tehlikeye girebilir ve bir kurumun itibarı zedelenebilir. Bu nedenle, uyanık olmak ve bu tehditleri tespit etmek ve azaltmak için kötü amaçlı e-posta denetleyicileri gibi güvenilir araçlar kullanmak çok önemlidir.

Yaygın Olarak Kullanılan Kötü Niyetli E-posta Türleri

Kötü niyetli e-postalar, her biri şüphelenmeyen alıcıları kandırmak ve manipüle etmek için tasarlanmış çeşitli biçimlerde gelir. Yaygın türlerden biri, dolandırıcıların meşru varlıkları taklit ederek bireyleri parolalar veya finansal ayrıntılar gibi hassas bilgileri ifşa etmeleri için kandırdığı oltalama e-postalarıdır. Bu e-postalar genellikle acil talepler veya hemen harekete geçilmesini isteyen endişe verici mesajlar içerir. Bir diğer yaygın kötü niyetli e-posta türü de zararsız dosyalar olarak gizlenmiş kötü amaçlı yazılım ekleri veya bağlantılarıdır. Bu eklere tıklamak, cihazınıza kişisel verileri çalan veya sisteminize zarar veren zararlı yazılımlar bulaştırabilir. Bu yüzden bilinmeyen göndericilerden gelen beklenmedik eklere karşı dikkatli olmanız gerekir.

Diğer yöntemler ise aşağıdakileri içerir:

1. Phishing (Oltalama) E-postaları

Oltalama saldırılarında, kötü niyetli bilgisayar korsanları kullanıcı adları, parolalar ve diğer kişisel bilgiler gibi hassas bilgilerinizi elde etmek için meşru biri gibi davranır. Çoğu durumda, kullanıcıları kötü amaçlı bir bağlantıyı tıklamaları veya eki indirmeleri için kandırmak amacıyla meşru görünen çok sayıda sahte e-posta gönderir. Tüm e-posta saldırı türleri arasında kimlik avı saldırıları dolandırıcılar tarafından en sık kullanılan saldırı türüdür.

2. Kimlik Avı E-postaları

Kimlik avı e-postaları, bir hedefin banka bilgileri veya oturum açma kimlik bilgileri gibi hassas bilgileri paylaşmasını istemek için tasarlanmış sahte bir e-postadır. Bu siber saldırı türü aracılığıyla b c

iilgisayar korsanları genellikle kamu veya büyük şirketler gibi meşru kurumları taklit ederek bireyleri verilerden vazgeçmeye ikna ederler.

3. Spam E-postalar

Spam e-postalar, genellikle iznimiz olmadan gelen kutularımızı dolduran istenmeyen e-postaları ifade eder. Bu genellikle binlerce alıcının aynı istenmeyen içeriği aldığı toplu mesaj gönderimi olarak görülür. Bu e-postalar çeşitli şekillerde gelebilir, ancak en yaygın olarak, size hiç istemediğiniz bir şeyi satmayı amaçlayan ticari promosyonlardır. Birçok spam mesajı sadece rahatsız edici olsa da, parolalar veya kredi kartı numaraları gibi kişisel bilgilerinizi vermeniz için sizi kandırmak üzere tasarlanmış kötü niyetli e-postalar olan kimlik avı girişimlerini de içerebilir.

4. Spear Phishing (Hedefli Oltalama)

Spear phishing, phishing tekniğinin bir başka şeklidir. Spear phishing ile phishing arasındaki tek fark, spear phishing yönteminin daha gelişmiş olmasıdır. Oltalama yönteminden farklı olarak burada bilgisayar korsanları belirli bir kişiyi hedef alır. Bununla birlikte, oltalama yöntemine benzer şekilde, bilgisayar korsanları spear phishing yönteminde de meşru bir kaynağın kimliğine bürünür. Ancak bu özel durumda, bilgisayar korsanı taklit etmek için özellikle birini hedef alır.

Taklit edilecek kişi, alıcının tanıdığı veya tamamen güvendiği herhangi biri olabilir. Ayrıca, bilgisayar korsanları hedef hakkında önceden araştırma yapar, böylece e-postanın meşru görünmesini sağlarken herhangi bir hata yapmaz. Sonuç olarak bu, siber saldırı vektörlerini daha karmaşık, ikna edici ve hedefin tespit edilmesini daha zor hale getirir.

5. Business Email Compromise (BEC) – İş E-postası Ele Geçirme

Bir BEC saldırısı, bilgisayar korsanlarının kurbanlarını hedef almak için iş arkadaşlarını, C-suite yöneticilerini veya üst düzey yetkilileri taklit etmesi ve onları bilgisayar korsanının banka hesabına para aktarmaları için kandırmasıyla gerçekleşir. Bazen bilgisayar korsanları saldırıyı gerçekleştirmek için üst düzey yetkilinin e-posta hesabını da ele geçirir. Çoğu zaman e-posta bir iş arkadaşından, kurum içindeki üst düzey bir yetkiliden ya da iş ortağından gelmiş gibi görünür.

6. Malware İçeren E-postalar

Kötü amaçlı yazılım, temelde virüsleri, solucanları, truva atlarını ve kötü niyetli diğer zararlı yazılımları içeren kötü amaçlı yazılımlar için kullanılan genel bir terimdir. Hedeflenen kişilere kötü amaçlı bağlantılar veya ekler şeklinde iletilir. Hedef kişi bağlantılara tıkladığında veya bir eki indirdiğinde, kötü amaçlı yazılım hedef kişinin sistemine girer.

7. Scam / Dolandırıcılık E-postaları

Scam yani dolandırıcılık e-postaları gerçek gibi görünür, ancak paranızı veya bilgilerinizi çalmak için tasarlanmış bağlantılara ve eklere dikkat etmeniz gerekir. Dolandırıcılar kamudan, kolluk kuvvetlerinden ve işletmelerden geliyormuş gibi davranarak acil e-postalar gönderir. Gerçek kurumla aynı logoyu ve benzer bir e-posta adresini kullanırlar. Ayrıca, dolandırıcılık e-postasının daha gerçek görünmesini sağlamak için bir kurumun veya işletmenin e-posta adresini kopyalayabilir veya taklit edebilir.

8. Fake Invoice / Sahte Fatura E-postaları

Fake invoice, temel olarak güvenilir bir tedarikçi gibi davranan bir bilgisayar korsanı taraftan gönderilen ve ödeme talep eden bir faturayı içerir. Bu belgeler ilk bakışta meşru görünebilir ve kurumun bilgilerinin çoğu yerleşik bir tedarikçinin bilgileriyle eşleşir. Bunun tek bir istisnası vardır: genellikle ödeme adresini ya da banka hesap bilgilerini değiştirmek.

Bu faturalar genellikle acil ödeme talep eder. Bu aciliyet, ödeme yapacak departmanının bir şeylerin ters gittiğinden şüphelenmeye vakit kalmadan hızlı bir şekilde ödeme yapmasını sağlamak için tasarlanmıştır.

9. E-posta Sahteciliği (Email Spoofing)

E-posta sahteciliği, sahte bir e-posta adresinden e-posta oluşturma işlemidir. Alıcıları, e-postanın kendi kişi listelerinden geldiğine inandırarak yanıltır. Normalde, kötü amaçlı yazılım göndermek, çevrimiçi hesaplarınıza erişmek veya para çalmak için kullanılan bir kimlik avı saldırı tekniğidir.

10. Klon Oltalama (Clone Phishing)

Clone phishing de bir başka oltalama saldırısı biçimidir. Bu saldırı türünde bir bilgisayar korsanı, güvenilir bir kaynaktan gönderilmiş gibi görünen meşru bir e-postayı kopyalar ve zarar verici eylemi tetiklemek için hedeflenen kişilerin daha önce kullandıkları hizmetleri kullanır. Saldırı öncesinde genellikle o kurum tarafından hangi hizmetlerin düzenli olarak kullanıldığını görmek için araştırma yaparlar.

Kötü Niyetli/Amaçlı E-postaları Tanımak ve Önlemek

Kötü niyetli e-postaların uyarı işaretlerini tanımak, kendinizi ve kurumunuzu potansiyel tehditlerden korumak için çok önemlidir.

Aşağıdaki listede, kötü niyetli e-postaları tanımlamanıza ve bunlardan kaçınmanıza yardımcı olacak önemli ipuçlarını bulabilirsiniz:

1. Şüpheli Gönderen Adresleri

Kötü niyetli bir e-postanın ilk göstergelerinden biri, tanıdık olmayan veya şüpheli bir gönderen adresidir. Bilgisayar korsanları genellikle küçük değişikliklerle meşru olanları taklit eden e-posta adresleri kullanır.

2. Acil veya Tehdit Edici Dil

Kötü niyetli e-postalar, hızlı bir yanıt almak için genellikle acil veya tehdit edici bir dil kullanır. ”Hesabınız ele geçirildi”, ”Acil eylem gerekli” veya ”Son bildirim” gibi ifadeler panik duygusu yaratmak için kullanılan yaygın taktiklerdir. Bu yüzden herhangi bir işlem yapmadan önce bu tür iddiaların meşruiyetini doğrulamak için bir dikkatli olmanız şarttır.

3. Jenerik Selamlar

Meşru kurumlar genellikle size isminizle hitap eder. Bu yüzden ”Sayın Müşteri” veya ”Sayın Kullanıcı” gibi genel selamlama ifadeleri içeren e-postalara karşı dikkatli olun. Bunlar genellikle kişiselleştirilmiş iletişimden ziyade toplu kimlik avı girişimlerinin işaretleridir.

4. Beklenmeyen Ekler veya Bağlantılar

İstenmeyen ekler veya bağlantılar önemli tehlike işaretleridir. Bilgisayar korsanları bunları kötü amaçlı yazılım dağıtmak veya sizi hileli web sitelerine yönlendirmek için kullanır. Bu yüzden beklenmedik bir ek veya bağlantı içeren bir e-posta alırsanız, gerçekliğini doğrulayana kadar tıklamaktan kaçının. Ayrıca URL’yi önizlemek için bağlantıların üzerine gelmek de şüpheli adreslerin belirlenmesine yardımcı olabilir.

5. Kötü Dilbilgisi ve Yazım

Birçok kötü niyetli e-posta ana dili sizin dilinizde olmayan kişilerden veya otomatik sistemlerden gelir, bu da kötü dilbilgisi ve yazım hatalarına neden olur. Meşru kurumlar genellikle profesyonel iletişim standartlarına sahiptir. Bu yüzden sık sık hata içeren e-postalar şüphelenmenize neden olmalıdır.

6. Hassas Bilgi Talepleri

Meşru kurumlar sizden asla e-posta yoluyla parola, sosyal güvenlik numarası veya kredi kartı bilgileri gibi hassas bilgiler vermenizi istemez. Bu tür bilgilerin talep edilmesi, kimlik avı girişiminin güçlü bir göstergesidir.

7. Yanlış Eşleştirilmiş URL’ler

Bilgisayar korsanları genellikle meşru bir kaynaktan geliyormuş gibi görünen ancak kötü amaçlı sitelere yönlendiren bağlantılar ekler. Bu yüzden bir URL’yi doğrulamak için gerçek hedefi görmek üzere tıklamadan bağlantının üzerine gelin. URL şüpheli görünüyorsa veya sözde göndericiyle eşleşmiyorsa, üzerine tıklamayın.

8. E-posta Sahteciliği

E-posta sahteciliği, gönderenin adresinin güvenilir bir kaynaktan gelmiş gibi görünecek şekilde taklit edilmesidir. Bu teknik genellikle oltalama saldırılarında kullanılır. Bu noktada şüpheli bir e-posta alırsanız, gönderenin gerçekliğini her zaman başka bir iletişim kanalı aracılığıyla doğrulamanız gerekir.

9. Alışılmadık Talepler

Hediye kartı satın almak veya bilinmeyen bir hesaba para aktarmak gibi alışılmadık iyilikler isteyen e-postalara karşı dikkatli olmanız gerekir. Bunlar, iş e-postası ele geçirme (BEC) dolandırıcılıklarında kullanılan yaygın taktiklerdir.

10. Gerçek Olmayacak Kadar İyi Teklifler

İnanılmaz fırsatlar, büyük miktarlarda para veya özel fırsatlar vaat eden e-postalar genellikle hedeflenen kişileri oltalama dolandırıcılığına çekmek için yem olarak kullanılır. Bir teklif kulağa gerçek olamayacak kadar iyi geliyorsa, muhtemelen öyledir.

Kötü Niyetli/Amaçlı E-postalardan Nasıl Korunulur?

Kendinizi kötü niyetli e-postalardan korumak için proaktif olmak, günümüz dijital çağında çok önemlidir. Bu yüzden bilgilerinizi korumanın en etkili yollarından biri, antivirüs yazılımınızı düzenli olarak güncellemek ve olası tehditleri tespit etmek için taramalar yapmaktır.

Bir diğer önemli adım ise bağlantılara tıklarken veya tanımadığınız göndericilerden gelen ekleri indirirken dikkatli olmaktır. Bilgisayar korsanları genellikle alıcıları hassas bilgileri ifşa etmeleri için kandırmak için kimlik avı taktiklerini kullandığından, herhangi bir işlem yapmadan önce e-postanın kaynağını her zaman doğrulamanız şarttır.

Ayrıca, ekstra bir güvenlik katmanı için çok faktörlü kimlik doğrulamayı etkinleştirmeyi de düşünmeniz gerekir. Bu ek adım, oturum açma bilgileriniz tehlikeye girse bile yetkisiz erişimi önleyebilir.

Kendinizi eğitmek ve en son siber güvenlik trendleri ve en iyi uygulamalar hakkında bilgi sahibi olmak da olası tehditlerin önüne geçmenize yardımcı olabilir. Bu koruyucu önlemleri uygulayarak, kötü niyetli e-posta saldırılarının hedefi olma riskini azaltabilirsiniz.

Kötü Niyetli/Amaçlı Bir E-posta Alırsanız Ne Yapmanız Gerekir?

Kötü amaçlı bir e-posta alırsanız, ilk adım herhangi bir bağlantıya tıklamaktan veya ekleri indirmekten kaçınmaktır. Bunlar, cihazınıza zarar verebilecek veya kişisel bilgilerinizi tehlikeye atabilecek kötü amaçlı yazılımlar içerebilir.

Ardından, şüpheli e-postalara yanıt olarak asla parolalar, kredi kartı bilgileri veya sosyal güvenlik numaraları gibi hassas bilgiler vermeyin. Meşru kurumlar asla e-posta yoluyla bu bilgileri istemez.

Kötü amaçlı e-postayı e-posta sağlayıcınıza bildirmeniz ve mümkünse spam veya kimlik avı olarak işaretlemeniz çok önemlidir. Bu, başkalarının aynı dolandırıcılığın hedefi olmasını önlemeye yardımcı olur.

İletişimin meşruluğunu doğrulamak için e-postada kimliğine bürünen kuruma doğrudan resmi web sitesi veya müşteri hizmetleri hattı aracılığıyla iletişime geçmeyi düşünün.

Virüsten koruma yazılımınızın güncel olduğundan emin olun ve olası tehditleri kontrol etmek için cihazınızda bir tarama çalıştırın. Bu noktada dikkatli ve bilgili olmak, kendinizi kötü amaçlı e-postalardan korumak için çok önemlidir.

Sonuç olarak kötü niyetli e-postaların uyarı işaretlerini tanıyabilmek günümüzün dijital dünyasında çok önemlidir. Yaygın kötü niyetli e-posta türlerine aşina olarak kendinizi ve kurumunuzu siber tehditlerin hedefi olmaktan koruyabilirsiniz. Şüpheli e-postaları tespit etmek ve kişisel bilgilerinizi korumak için proaktif adımlar atmak için bu yazımızda verilen ipuçlarını takip etmeyi unutmayın.

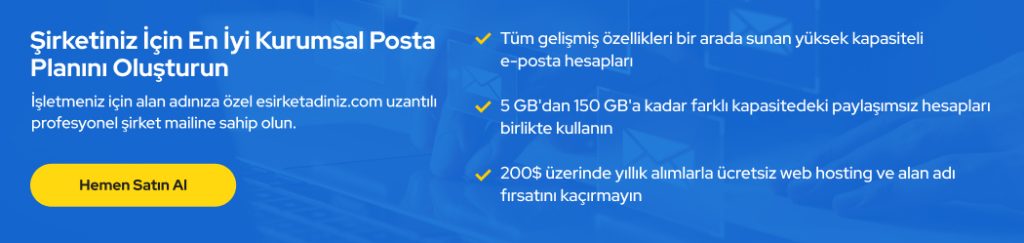

Uzman Posta Unified Mail Gateway Bütünleşik E-posta Güvenlik Çözümü ile Kötü Niyetli E-postalara Karşı Nasıl Korunursunuz?

Kötü niyetli e-postalar, günümüz siber tehditlerinin başında gelir ve spam’den kimlik avına kadar geniş bir yelpazeyi kapsar. Bu tür e-postaların temel amacı, hassas verileri çalmak, sistemlere zararlı yazılım bulaştırmak veya iş süreçlerini kesintiye uğratmaktır. Fakat her geçen gün gelişen teknoloji ile birlikte bu tehditleri manuel yöntemlerle veya sadece temel antivirüs yazılımlarıyla önlemek neredeyse imkansızdır. Bu noktada, Uzman Posta Unified Mail Gateway devreye girer ve kötü niyetli e-posta tehditlerine karşı çok katmanlı bir güvenlik çözümü sunar.

Gelen e-posta trafiğini hedefe ulaşmadan önce durdurmak için tasarlanan UMG, geleneksel imza tabanlı sistemlerin yetersiz kaldığı durumlarda, Zero Hour – Sıfırıncı Gün Taraması özelliği ile harici tehdit istihbarat kaynaklarını sorgulayarak ilk kez karşılaşılan siber saldırıları bile tespit eder. Tüm e-posta ileti ve eklerini çoklu araçla tarar ve yerel tehditlere özel imzalar ekleyerek bölgesel saldırılara karşı da hazırlıklı olur. Ayrıca, Outbound Gateway Koruması sayesinde, sisteminiz tehlikeye girse bile gönderdiğiniz e-postaların kötü niyetli içerik taşımasını engelleyerek kurumunuzun itibarını korur. UMG, kurumunuzu sadece kötü niyetli e-postalardan korumakla kalmaz, aynı zamanda veri sızıntısı risklerini engelleyen uzun dönemli arşivleme ve uyumluluk çözümlerini de tek bir platformda birleştirir.