SOC (Security Operation Center) Nedir, Nasıl Çalışır? Çalışma Yapısı ve Faydaları

25 Aralık 2023

Security Operation Center (SOC) yani Güvenlik Operasyon Merkezi, bir işletmenin BT altyapısını izleyen siber güvenlik uzmanlarından oluşan yerinde veya harici bir ekiptir. Bir SOC, kurumsal sistemlerdeki ağları ve cihazları izlemek ve güvenlik önlemleri konusunda tavsiyelerde bulunmak da dahil olmak üzere çok çeşitli BT hizmetleri sağlar.

Gizle

Bağımsız SOC’ler birden fazla şirketin güvenliğini yönetebilir. İşletmenizin BT uzmanlarından bir SOC ekibi organize etmeniz de mümkündür, ancak bir işletmenin 365 gün 24 saat izlenmesi gerektiği için genellikle harici kuruluşlar bu görev için kullanılır.

Güvenlik Operasyon Merkezi Nasıl Çalışır?

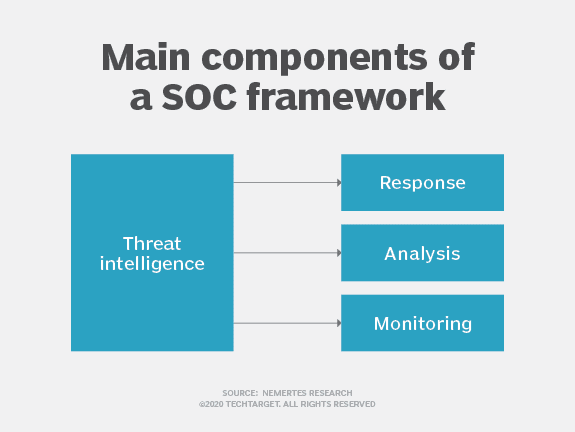

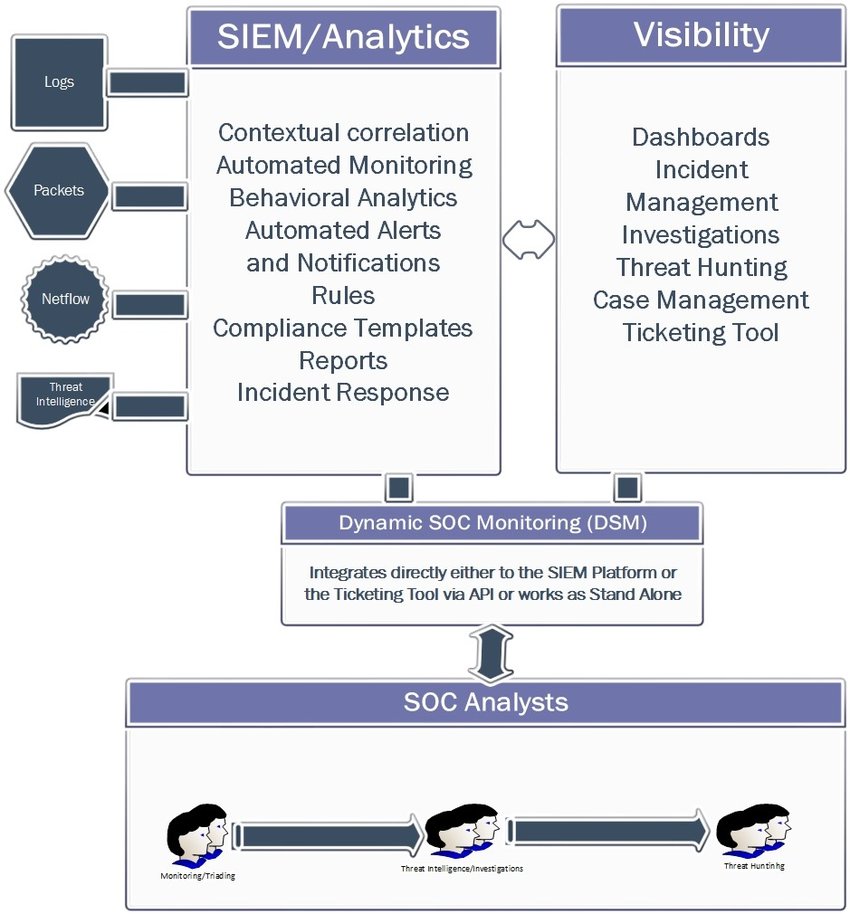

SOC’nin temel amacı siber tehditleri analiz etmek ve bildirmektir. Bu, olağandışı performansı tespit etmek ve verilerin gizliliğini artırmak için veri toplama ve değerlendirmeyi içerir. Risk bilgilerini analiz etmek için siber güvenlik protokolleri, web uygulaması güvenlik duvarları, hassas veri yönetim sistemleri ve kötü amaçlı yazılım tespiti kullanılır. Tutarsızlıklar, anormal modeller veya diğer tehlike belirtileri tespit edildiğinde, ekip üyelerine uyarılar iletilir. SOC, tüm işletme için tüm internet trafiğinin ve etkileşimlerinin bir kaydını derlemek, izlemek ve değerlendirmekten sorumludur.

Eskiden güvenlik operasyon merkezinin yalnızca çok büyük veya güvenlik bilincine sahip şirketlerin karşılayabileceği devasa bir yapı olduğu düşünülüyordu. Teknoloji araçlarının ve özelliklerinin ve güvenlik açığı yönetiminin ortaya çıkmasıyla birlikte, birçok girişimci kalıcı bir tesis gerektirmeyen ve bileşen koruma, yönetim ve geliştirme personeli tarafından çalıştırılabilen uzak güvenlik operasyon merkezleri (SOC’ler) kurmaktadır.

SOC Neden Önemlidir?

Bir SOC, bilgi sistemlerinin hem iç hem de dış risklere maruz kalma derecesini azaltır, bu nedenle bir veri koruma sisteminin hayati bir parçasıdır. Özel bir SOC ekibi riskleri daha hızlı tespit etmeye ve azaltmaya yardımcı olabilir, birinci sınıf olay müdahalesi, 7/24 izleme ve daha iyi görünürlük sağlayabilir.

Security Operation Center Ne İşe Yarar?

SOC’nizin sorumlulukları aşağıdakilerden herhangi birini veya tümünü içerebilir:

1. Mevcut kaynakların envanterinin çıkarılması

SOC, farklı uç noktalar ve şirket içi yazılımlar ve sunucular dahil olmak üzere tüm tehdit ortamını korur. İnternete veya intranete bağlıysa (intranet, genel olarak web’den kesilmiş bir iç ağdır), onu izler.

2. Hazırlıklar ve önleyici bakım

Bir SOC ekibinin en önemli işlerinden biri, siber saldırıların gerçekleşmesini önlemek için çok çalışmaktır. Bu zor ve kusursuz olmaktan uzak bir görev olsa da, SOC ekibiniz çok çalışır, ağınızın güvende olduğundan emin olmak için elinden gelen her şeyi yapar, trendleri ve yeni saldırıları takip eder ve işletmenizin ağında düzenli bakım gerçekleştirir.

3. Uyarı sıralaması ve yönetimi

Olası tehditleri izlemek için otomatik yazılım kullanır. SIEM olarak bilinen bu araçlar giderek daha yaygın hale gelmektedir, ancak her bir uyarıyı yakından incelemek, yanlış pozitifleri reddetmek ve meşru (veya meşru görünen) uyarıları araştırmak hala SOC ekibinin sorumluluğundadır. SOC ekibiniz daha sonra meşru uyarıları sıralar, böylece hangi tehdit ve siber saldırılarla öncelikli olarak ilgileneceklerini bilirler.

4. Tehdit yanıtı

Bir olay doğrulandığı anda, SOC ilk müdahale ekibi olarak hareket eder. Virüs bulaşmış uç noktaları kapatır veya izole eder, zararlı işlemleri sonlandırır ve kötü amaçlı dosya aktarımları gerçekleşmişse bu zararlı dosyaları kaldırır. Ayrıca tüm bunları iş sürekliliğini mümkün olduğunca koruyarak yapar.

Güvenlik Operasyon Merkezinin İşletmelere Faydaları Nelerdir?

SOC’nin işletmelere faydaları aşağıdakileri içerir:

1. Proaktif İzleme

Bir SOC ile ağınızı günde 24 saat, yılda 365 gün izleyen uzman bir güvenlik ekibine sahip olursunuz. Proaktif ve sürekli izleme, şüpheli faaliyetlerin veya anormalliklerin tespit edilmesine yardımcı olarak tehditlerin hassas verilere zarar vermeden önce kontrol altına alınmasını sağlar.

2. Olay Müdahale ve Kurtarma

Olay müdahale süreci, işletmeyi normal faaliyetlerine geri döndürmek için iyi koordine edilmiş bir ekibe ihtiyaç duyan çok adımlı bir prosedürdür. Bu, SOC’nin veriler kaybolmadan veya işletme geri dönülemez bir şekilde zarar görmeden önce bir siber saldırıyı kontrol altına almak, ortadan kaldırmak ve kurtarmak için tüm hızıyla harekete geçtiği noktadır. Resmi bir CSIRT’in olmadığı durumlarda, SOC olaylara müdahale sorumluluğunu üstlenir. Eğer bir CSIRT varsa, SOC olay müdahalesini ve kurtarmayı daha hızlı ve daha verimli bir şekilde gerçekleştirmeye yardımcı olur.

3. Uyumluluk

SOC, işletmenin karşı karşıya olduğu bilgi güvenliği riskinin kapsamını ölçebilir ve endüstri standartlarına dayalı olarak bu riski yönetmek için kontroller uygulayabilir. BT uyumluluk kontrollerini ve değerlendirme faaliyetlerini SOC ekibiyle ilişkilendirebilirsiniz. Ekip, değerlendirme prosedürlerini basitleştirmek için önceden tanımlanmış kriterler ve kontrol listeleri kullanır ve işletmenizin GDPR, PCI DSS gibi harici düzenlemelerin yanı sıra dahili politikalarla uyumlu olmasını sağlar.

4. İyileştirme

SOC’ler şirketlerin güvenlik açıklarını tespit etmelerine ve güvenlik araçlarını veriye dayalı analizlere göre ayarlamalarına yardımcı olabilir. Bu, bir güvenlik olayı durumunda müdahaleyi hızlandırmaya ve tehditleri dakikalar içinde düzelterek işletmeye verilen zararı en aza indirmeye yardımcı olur.

5. Bağlam ve İşbirliği

Son olarak, SOC ekip üyeleri, anlaşılır ve ilgili veriler sağlayarak bir işletmenin çeşitli yönlerini ve hizmetlerini bir araya getirir. Şirketin siber güvenlik politikasını ve geleceğe yönelik duruşunu geliştirmeye yardımcı olan şirket ağındaki faaliyetler hakkında faydalı ve yararlı bilgiler sağlar.

Güvenlik Operasyon Merkezinin İşletmeler İçin Zorlukları Nelerdir?

SOC’nin işletmeler için zorlukları aşağıdakileri içerir:

1. Operasyonel Ek Yük

Bir işletmedeki siber güvenlik ağları farklı ve çok sayıda tehditle karşı karşıyadır ve bunların hepsini birden finanse etmek zor olabilir. Çoğu işletme, yeterli bir kapasiteyi sürdürmek için gereken fonları elde etmekte zorluk çeker.

2. Uyumluluk Gereklilikleri

Siber güvenlik sektörü, genellikle sektörde çalışmayan kişiler tarafından yapılan mevzuat ve düzenleme gerekliliklerine uymak zorundadır. Bu bir zorluktur çünkü bu düzenlemelerin birçoğu iyi olsa da (örneğin, kredi kartı bilgilerinin korunması), düzenlemeler aynı zamanda işleri yavaşlatma ve elleri kolları bağlama riski de taşır.

3. Yetişmiş Çalışan Eksikliği

Siber güvenlik uzmanlarına duyulan ihtiyaç, bu alanda çalışan siber güvenlik uzmanlarının sayısını hızla aşmaktadır. Bu yüzden işletmeler, yetişmiş çalışan bulmayı bırakın herhangi bir çalışan bulmakta bile zorlanmaktadır.

SOC Ekibi Kurum İçinde mi Yoksa Dış Kaynak Mı Olmalı?

Bazı işletmeler kurum içi bir SOC’ye sahip olmayı tercih ederken, bazıları da dış kaynak kullanmayı tercih eder. İşletmeniz için nasıl bir karar alacağınızdan emin değilseniz, aşağıda bu seçeneklerin her birinin artılarını ve eksilerini bulabilirsiniz:

1. Kurum İçi SOC

Artıları

- Operasyonlarda daha iyi görünürlük

- Benzersiz kullanılabilirlik

- Hızlı yanıt

- Korunan veri bütünlüğü

- Düşük kritik veri kaybı riski

- Güvenlik yaklaşımını özelleştirebilme

- İşletmenizin güvenliği üzerinde daha fazla kontrole sahip olma

Eksiler

- Sermaye yoğun

- Uzun süren kurulum

- Gerekli yetenek ve kaynaklar hazırda bulunmayabilir

- Daha yüksek çalışan devri

2. Kurum Dışı SOC

Artıları

- Daha uygun fiyatlı

- Uyumluluk gereksinimlerinin karşılanması

- Daha hızlı uygulama ve entegrasyon

- Yetenekli siber güvenlik uzmanlarından oluşan bir havuza kolay erişim

- Kapsamlı tehdit istihbaratına erişim

- Kesintisiz hizmet

Eksileri

- Çok fazla özelleştirme seçeneği yok

- Kurum dışında depolanan veriler

- Potansiyel uyumluluk ve tersine çevrilebilirlik sorunları

- Fiyatlandırma ve hizmet seviyelerinin kademeli olması

BT ortamınızı ve verilerinizi güvence altına almak söz konusu olduğunda kurum içi ve dış kaynaklı SOC’ler farklı yaklaşımlar benimser. Kurum içi SOC’ler daha fazla sermaye gerektirir ve belirli işletmeler için uygun olabilirken, çoğu işletme güvenlik hizmetlerini dışarıdan alarak maliyetleri düşürür.

Etkili Bir SOC Uygulaması İçin En İyi Uygulamalar

Bir SOC’nin başarılı olmasını sağlamak için aşağıdaki en iyi uygulamaları göz önünde bulundurmanız gerekir:

1. Yönetişim Çerçevesi

Sağlam bir yönetişim çerçevesi oluşturmak, etkili bir SOC’nin temelini oluşturur. Bu, SOC ekibi içinde net rollerin ve sorumlulukların tanımlanmasını ve bunların işletmenin genel siber güvenlik stratejisiyle uyumlu hale getirilmesini içerir. İyi tanımlanmış bir yönetişim çerçevesi, etkili karar alma sürecini mümkün kılar, hesap verebilirliği sağlar ve farklı paydaşlar arasında koordinasyonu teşvik eder.

2. Çevik ve Uyarlanabilir Kalın

Siber tehdit ortamının ve BT teknolojilerinin sürekli geliştiğini kabul edin. Ortaya çıkan tehditleri düzenli olarak izleyin, gelişen tehdit davranışları konusunda güncel kalın ve en son BT gelişmelerinden haberdar olun. SOC süreçlerini, araçlarını ve yeteneklerini, gelişen siber güvenlik sorunlarını ele almada etkili kalmalarını sağlamak için sürekli olarak değerlendirin ve geliştirin.

3. Olay Müdahale Planlaması

İyi tanımlanmış bir olay müdahale planına sahip olmak, güvenlik olaylarının etkisini en aza indirmek ve koordineli ve etkili bir müdahale sağlamak için kritik öneme sahiptir. Plan, bir olayın farklı aşamalarında atılacak adımları ana hatlarıyla belirtmeli, ekip üyelerinin rol ve sorumluluklarını açıkça tanımlamalı ve ilgili paydaşlarla iletişim kanalları kurmalıdır. Geçmiş olaylardan ve ortaya çıkan tehditlerden çıkarılan derslere dayanarak olay müdahale planının düzenli olarak test edilmesi ve güncellenmesi, etkinliğinin sürdürülmesi için çok önemlidir.

4. İş Hedefleri ile Uyum

Yalnızca teknik ölçümlere odaklanmak yerine SOC’nin hedeflerinin ve performans göstergelerinin işletmenin genel iş hedefleriyle doğrudan uyumlu olduğundan emin olun. Bu, güvenlik olaylarının neden olduğu üretim kesintilerinin en aza indirilmesi gibi SOC’nin işletmenin kar hanesine katkısını gösteren metriklerin belirlenmesi ve izlenmesi anlamına gelir.

5. Otomasyondan Yararlanın

Otomasyon teknolojileri büyük umut vaat etse de, bunlara stratejik olarak yaklaşmak çok önemlidir. Deneyimli analistlerin becerilerini artırmak için otomasyon araçlarından yararlanın veya daha az deneyimli analistleri en olası gerçek pozitiflere odaklanmaları için güçlendirin. Bununla birlikte, gerçekçi beklentiler belirlemek ve otomasyonun tüm faydalarının zaman ve sürekli iyileştirme gerektirebileceğini anlamak çok önemlidir. Otomasyon araçları ekibinizin yeteneklerini artırmak içindir, onların yerini almak için değildir.

6. SOC Hizmetlerini Açıkça Anlatın

SOC tarafından sağlanan hizmetleri kurum içindeki kilit paydaşlara açıkça ifade edin. SOC yeteneklerine veya geliştirmelerine yatırım yapmanın değerini ve faydalarını, özellikle işletmenin genel iş hedefleriyle nasıl uyumlu olduklarını vurgulayarak gösterin. İlgili kullanım senaryoları geliştirmek ve güvenlik olaylarını izlemek ve bunlara müdahale etmek için gerekli verilere erişim sağlamak üzere iş birimleriyle işbirliği yapın.

7. Düzenli Eğitim ve Öğretim

SOC personeli için düzenli eğitim ve öğretime yatırım yapmak, onları en son güvenlik trendleri, saldırı teknikleri ve azaltma stratejileri konusunda güncel tutmak için hayati önem taşır. Siber güvenlik uzmanları, gelişen tehditleri etkili bir şekilde analiz etmek ve bunlara yanıt vermek için gerekli bilgi ve becerilerle donatılmalıdır. Eğitim oturumları, atölye çalışmaları ve sertifikalar sağlamak yalnızca SOC ekibinin yeteneklerini geliştirmekle kalmaz, aynı zamanda sürekli öğrenme ve profesyonel gelişim kültürünü de teşvik eder.

Yetenekli ve bağlı bir işgücünü teşvik edin ve yetenekli SOC personelini cezbetmeye, elde tutmaya ve katılımını sağlamaya odaklanın.

8. Sürekli İyileştirme

Sürekli değişen siber tehdit ortamına ayak uydurmak için sürekli iyileştirme kültürünü teşvik etmek çok önemlidir. SOC süreçlerini, araçlarını ve yeteneklerini düzenli olarak değerlendirmek ve geliştirmek de çok önemlidir. Bu, iç denetimlerin yapılmasını, dış değerlendirmelere başvurulmasını ve NIST Siber Güvenlik Çerçevesi veya ISO 27001 gibi sektörün en iyi uygulamalarının ve standartlarının uygulanmasını içerebilir. Bu yüzden savunmanızı güçlendirmek, kaynak tahsisini optimize etmek ve genel SOC performansını artırmak için proaktif bir yaklaşım benimseyin.

SOC İle İlgili Gelecek Tahminleri

Teknoloji ilerlemeye devam ettikçe ve tehditler daha yaygın hale geldikçe, SOC operasyonlarının bilgisayar korsanlarının önüne geçmek için ortaya çıkan trendlere uyum sağlaması ve bunlardan yararlanması gerekir.

Şu anda SOC’ler çeşitli zorluklarla karşı karşıyadır. Hızla değişen iş modelleri ve ortamlar yeni saldırı yüzeyleri açmış, siber saldırı potansiyelini artırmış ve kurumsal veri ve altyapıya yeni riskler getirmiştir. Sonuç olarak, güvenlik satıcıları ve sağlayıcıları, SOC’lerin büyüyen tehdit ortamına ayak uydurmasına yardımcı olmak için sürekli olarak yeni araçlar ve teknolojilere yatırım yapmaktadır. Ancak bu durum, uyarıların hacmi ve yanlış pozitifleri yönetme açısından ek zorluklar yaratabilir ve SOC ekiplerine aşırı yük getirebilir. Dahası, uzman becerilerinin eksikliği ve SOC operasyonlarının artan karmaşıklığı, birçok işletmenin inovasyon hızına ve artan iş yüküne ayak uydurmakta zorlandığı anlamına gelir.

Peki SOC’lerin gelecekte nasıl adapte olması gerekir?

Aşağıda SOC operasyonlarının evrimini şekillendiren temel gelecek trendleri yer almaktadır:

1. Entegre Güvenlik Platformları

Birden fazla güvenlik aracını ve sistemini yönetmenin karmaşıklığı SOC operasyonları için bir zorluk teşkil etmektedir. Entegre güvenlik platformları, çeşitli güvenlik teknolojilerini birleşik bir çözümde birleştirerek merkezi görünürlük ve kontrol sağlar. Bu platformlar SOC analistlerinin iş akışlarını kolaylaştırmalarını, birden fazla kaynaktan gelen verileri ilişkilendirmelerini ve kuruluşun güvenlik duruşunun bütünsel bir görünümünü elde etmelerini sağlar. SOAR gibi araçlar, güvenlik duruşunun tutarlı bir resmini oluşturmak ve tehditlere daha hızlı yanıt verilmesini sağlamak için birden fazla güvenlik aracından gelen verileri tek bir platformda birleştirir.

2. Bulut tabanlı SOC

Bulut tabanlı SOC operasyonlarının benimsenmesi, ölçeklenebilirliği, çevikliği ve maliyet etkinliği nedeniyle ivme kazanmaktadır. Bulut platformları, kaynakları talebe göre yukarı veya aşağı ölçeklendirme esnekliği sağlayarak işletmelerin büyük hacimli güvenlik verilerini etkili bir şekilde işlemesine olanak tanır. Ayrıca, bulut tabanlı çözümler genellikle gelişmiş güvenlik özellikleriyle birlikte gelir ve işletmelerin bulut hizmet sağlayıcılarının uzmanlığından ve altyapısından yararlanmasına olanak tanır. SOC operasyonlarının buluta taşınması, şirket içi altyapıyı yönetme yükünü azaltabilir, işbirliğini geliştirebilir ve olay müdahale süreçlerini kolaylaştırabilir.

3. Tehdit Avcılığı

Geleneksel güvenlik önlemleri genellikle bilinen tehditleri tespit etmeye odaklanır, ancak gelişmiş ve bilinmeyen tehditleri belirlemek ve etkisiz hale getirmek için proaktif tehdit avcılığı giderek daha önemli hale gelmektedir. Tehdit avcılığı, bir işletmenin ağında ve sistemlerinde uzlaşma veya kötü niyetli faaliyet belirtilerini aktif olarak aramayı içerir. Bu ekstra gizli tehditleri tespit etmek için SOC ekibinin çok daha fazla tehdit istihbaratına ihtiyacı vardır. Proaktif tehdit avcılığı, işletmelerin IOC’leri daha hassas ve hızlı bir şekilde tanımlamasına yardımcı olarak bir bilgisayar korsanının ortamda kalması gereken süreyi azaltır.

4. Yönetilen SOC

Beceri eksikliğinin giderek artması ve yeteneklere olan talebin büyümesi nedeniyle, işletmelerin güvenlik ihtiyaçlarını karşılamak için dışarıdan yardıma ihtiyaç duyacaklarını kabul etmeleri gerekir. Böyle bir durumda en mantıklı model, SOC işlevini yönetilen bir güvenlik hizmeti sağlayıcısına yaptırmaktır. Hibrit bir SOC modeli, dahili bir SOC ekibine ve şirket içi ekibinizin çabalarını tamamlayan harici bir ekibe sahip olarak her iki dünyanın da en iyisini sağlar. Dahası, SOC işlevinin dış kaynak kullanımı her büyüklükteki işletme için erişilebilir bir seçenektir. İşinize yaraması için büyük bir bütçeye veya geniş bir güvenlik personeline ihtiyacınız yoktur.