Trojan Nedir, Nasıl Bulaşır? Mail Yoluyla Bulaşır mı? Güvenlik Önlemleri

26 Eylül 2023

Trojan virüsleri en yaygın kötü amaçlı yazılım türleri arasındadır. Kişisel bilgilerinizi çalmak, dosyalarınızı silmek ve bilgisayarınızı ele geçirmek için tasarlanmışlardır. Ayrıca bir trojan virüsü, bir bilgisayar korsanının makinenize uzaktan erişmesini sağlayarak sizi gözetlemesini ve hatta kimliğinizi çalmasını da mümkün kılabilir.

Gizle

Eğer cihazınızda trojan virüsünüz olduğunu düşünüyor, ancak bu virüsü kendi başınıza nasıl kaldıracağınızı bilmiyorsanız, bu yazımızda trojan virüsü ile ilgili tüm detayları anlatacağız.

Haydi başlayalım!

Trojan Nedir?

Truva atı yani trojan, yasal bir uygulama veya dosya gibi gizlenmiş kötü amaçlı bir programdır. Teknik olarak virüs olmamasına rağmen, Truva atları hala yaygın olarak bu şekilde anılır. Aslında günümüzde virüs veya kötü amaçlı yazılım birbirinin yerine anıldığı için bir ayrım yapılmasa da, aradaki farkı bilmek önemlidir.

Bir Truva atı virüsler gibi kendini çoğaltmaz; bunun yerine kullanıcı tarafından yüklenmesi gerekir. Bir Trojan’ın ana amacı, bir kullanıcının oturum açma bilgileri ve kredi kartı numaraları gibi verilerine müdahale etmek veya bazen doğrudan bu bilgileri çalmaya çalışmaktır.

Truva atları genellikle cihazınıza başka kötü amaçlı yazılımların da indirilmesini sağlar. İndirilen bu kötü amaçlı yazılımlar, kötü amaçlı yazılımdan koruma yazılımınızı devre dışı bırakarak tüm sisteminizi bozmayı kolaylaştırabilir.

Bilgisayarınızda Trojan olup olmadığını anlamanın iki ana yolu vardır. Birincisi, tanımadığınız şüpheli görünümlü dosyalar veya programlar aramaktır. İkincisi ise bir antivirüs programı kullanarak kötü amaçlı yazılım taraması yapmaktır.

Truva Atları İşletmenize Ne Kadar Zarar Verebilir?

Zarar, bilgisayar korsanının Truva Atı’nı nasıl oluşturduğuna göre belirlenir. Ancak genel olarak, Trojan kötü amaçlı yazılımları aşağıdakileri yapabilir:

- Verilerinizi kopyalayabilir.

- Dosyalarınızı silebilir.

- Cihazınızdaki verileri değiştirebilir.

- Daha fazla kötü yazılım yüklenmesine neden olabilir.

- Özel bilgilerinizi çalar.

- Cihazınızın çalışma şeklini bozar.

Truva Atları Yüklendikten Sonra Gerçekte Ne Yapar?

Aşağıda, Truva atlarının bir bilgisayar sistemine yüklendikten sonra gerçekleştirebileceği en yaygın saldırılardan bazıları yer almaktadır:

1. Arka kapı oluşturma

Bir Trojan bilgisayarınıza bulaştığında, bilgisayar korsanının cihazınıza erişmesi için yetkisiz bir erişim noktası oluşturabilir. Truva atının kendisi de bilgisayar korsanı tarafından kontrol edilen bir sunucuya bilgi gönderebilir.

2. Bilgilerinizi çalmak

Birçok Truva atı kişisel ve finansal bilgilerinizi ele geçirmek ve yönlendirmek için tasarlanır ve bir arka kapı ile birlikte çalışır.

3. Daha fazla kötü amaçlı yazılım ve virüs indirme

Bazı Truva atları zaten virüs bulaşmış bilgisayarı hedef alır ve daha fazla kötü amaçlı yazılım ve virüs indirmenizi sağlar.

4. Bilgisayarınızın kontrolünü ele geçirme

Diğer Truva atları bilgisayarınızda ne olduğuyla pek ilgilenmez, bilgisayarınızı kontrol sağladığı bir ağda bot olarak kullanmayı tercih eder. Bu genellikle Dağıtılmış Hizmet Engelleme saldırıları (DDoS) gerçekleştirmek için yapılır. Bir DDoS saldırısında, bilgisayar korsanları sizin cihazınızı (ve muhtemelen diğer kişilerin cihazlarını) kullanarak bir sunucuyu kendi kontrolleri altındaki makinelerden gelen trafikle doldurarak çevrimdışı hale getirir. Bir diğer yaygın kullanım ise bilgisayar korsanlarının makinenizi kullanarak kendileri için bitcoin madenciliği yaptığı cryptojacking’dir.

5. Ücretli mesajlar gönderme

Bazı Truva atları akıllı telefonlara da bulaşabilir ve cihaza girdikten sonra ücretli numaralara SMS mesajları göndermeye başlayarak faturanızın artmasına neden olabilir.

6. Fidye yazılımı truva atları

Bazı Truva atları aslında fidye yazılımıdır, yani fidye yazılımına açılan bir kapıdır. Fidye yazılımları sisteminize yüklendikten sonra genellikle dosyalarınızı bilinmeyen bir anahtar veya parola ile şifreler ve ardından şifre çözme parolası veya anahtarı karşılığında bir fidye (genellikle para) talep eder.

Trojanlar Nasıl Çalışır?

Truva atları, kullanıcıları kandırıp, onları bir şeyler indirip yüklemeye ikna ettikten sonra sisteme bulaşır. Ücretsiz oyunlar, müzik dosyaları veya diğer programlar gibi şekillerde gizlenebilir. Truva atı virüsü bulaşmasının yaygın örneklerinden biri, açıldığında bilgisayara yayılan virüslü ekler içeren kimlik avı e-posta’larıdır. Bu, bilgisayar korsanları tarafından kullanıcıları bilgisayarlarına kötü amaçlı yazılım indirmeleri için kandırmak amacıyla kullanılan sosyal mühendislik saldırılarının yalnızca bir türüdür.

Bir Trojan virüsünün neden olabileceği bir dizi zararlı etki vardır. Bunlardan bazıları kolayca düzeltilebilirken, diğerleri bir profesyonelin işe alınmasını ve hatta yetkililerin dahil edilmesini gerektirebilir.

Çünkü cihazınız siber suçlar için kullanılabilir. Bazen siber suçlular sadece hassas verilerinizi çalmakla kalmazlar. Cihazınızın bir Trojan ile tehlikeye atılabileceği ve daha sonra başka bir siber saldırı için silah olarak kullanılabileceği durumlar vardır.

Böyle bir senaryoda, cihazınız bir DDoS saldırısında yer alan bir uç nokta olarak kullanılabilir. Bu durum sizi kesinlikle endişelendirmelidir, çünkü bilgisayarınızın ele geçirilmesinin yanı sıra IP adresiniz de siber suç faaliyetleriyle ilişkilendirilebilir.

Hassas bilgilerin çalınması: Bu, Trojan virüslerinin çok daha yaygın bir kullanımıdır. Bilgisayarınıza yerleştirildikten sonra şifreleriniz ve hesap bilgileriniz çalınabilir ve üçüncü bir tarafa aktarılabilir.

Gelecekteki tehditlere izin veren değiştirilmiş ayarlar: Truva atları, güvenlik sistemini değiştirerek ve kullanıcı farkına varmadan daha fazla kötü amaçlı yazılımın sisteme girmesine izin vererek kullanıcıların bilgisayarlarında arka kapılar oluşturmalarıyla bilinir.

Trojan Türleri

En yaygın Truva atı türlerinden bazıları aşağıdaki şekildedir:

1. Arka Kapı Truva Atı

Bu Truva atı virüsleri kullanıcının bilgisayarında bir “arka kapı” oluşturarak bilgisayar korsanının cihazınızı kontrol etmesine, çalınan verileri yüklemesine ve hatta bilgisayarınıza daha fazla kötü amaçlı yazılım indirmesine olanak tanıyabilir.

2. İndirici Truva Atı

Bu Truva atı virüslerinin temel amacı, virüs bulaşmış bilgisayara daha fazla kötü amaçlı yazılım indirmenizi sağlamaktır.

3. Infostealer Truva Atı

Bu Truva atı virüsünün ana hedefi, bulaştığı bilgisayardan veri çalmaktır.

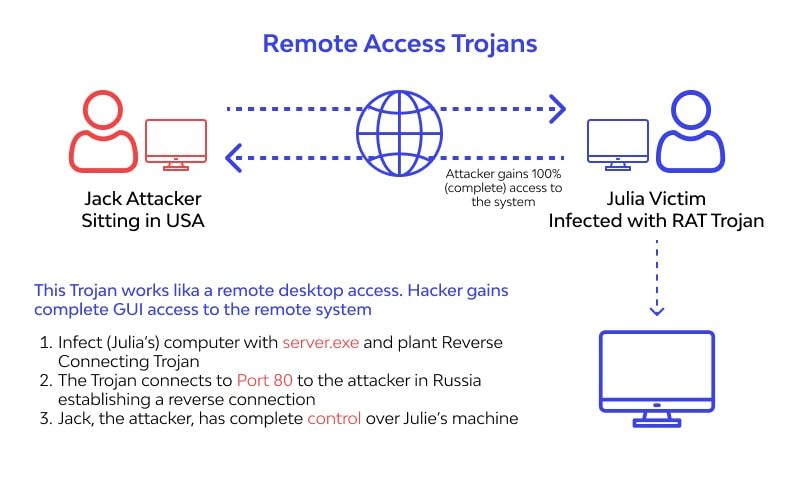

4. Uzaktan Erişim Truva Atı

Bu Truva atı virüsü, bilgisayar korsanına bilgisayar üzerinde tam kontrol sağlamak için tasarlanmıştır.

5. Dağıtılmış Hizmet Reddi (DDoS) Saldırısı Truva Atı

Bu Truva atı virüsü, bir ağı trafiğe boğarak çökertmek için tasarlanmış DDoS saldırıları gerçekleştirir.

Truva Atının Cihazınızın Üzerindeki Etkisi Nedir?

Bilgisayarınıza bulaştıktan sonra Trojan istediği her şeyi yapabilir. Dosyalarınızı bozabilir veya silebilir ya da bilgisayarınızı bir botnet ağının parçası olarak kullanabilir. Web kameranızı açabilir ve siz internette gezinirken sizi kaydedebilir. Yani tek amacı zarar ve hasara neden olmaktır.

Truva Atı virüsünün neden olabileceği diğer etkiler ise aşağıdaki şekildedir:

- Kredi kartı bilgileri, banka hesap bilgileri, şifreler ve diğer hassas bilgiler gibi kişisel bilgilerinizi çalabilir. Ayrıca e-posta adresinizden kişi listenizdeki herkese e-posta gönderebilir.

- Solucanlar, keyloggerlar, rootkitler gibi diğer kötü amaçlı programları bilgisayarınıza indirebilir ve yükleyebilir. Bu programlar bilgisayarınızdan bilgi çalabilir veya diğer yasa dışı faaliyetler için kullanabilir.

- Pornografi indirebilir ve siz farkında olmadan ekranınızda görüntüleyebilir. Ayrıca sizin haberiniz olmadan bilgisayarınızdan rastgele numaralara müstehcen telefon aramaları yapabilir.

- Bilgisayarınızı spam e-posta’lar göndermek veya diğer bilgisayarlara hizmet reddi saldırıları başlatmak için kullanabilir. Ayrıca yasadışı web sitelerini barındırabilir ve diğer yasadışı içerikleri indirebilir.

- Sizin haberiniz olmadan ana sayfanızı, varsayılan arama motorunuzu ve yeni sekme sayfanızı değiştirebilir.

Bilgisayarınızı Trojanlara Karşı Nasıl Korursunuz?

Aşağıdaki listede bilgisayarınızı Truva atlarına karşı korumanız için gerekli olabilecek önemli ipuçlarını bulabilirsiniz:

1. E-posta Eklerine Dikkat Edin

E-posta ne kadar gerçek görünürse görünsün ya da kim göndermiş olursa olsun, her zaman dikkatlice kontrol etmeniz gerekir. Arkadaşınızın bilgisayarına virüs bulaşmışsa, muhtemelen size veya e-posta iletişim listesindeki başka birine kötü amaçlı bir ek gönderilmiş olabilir.

2. Güvenilir Kaynaklardan Gelen Programlar

Güvenilir kaynaklardan gelen programları kullanmak, bir Truva atının bir cihaza girme olasılığını azaltır. Bu nedenle, herhangi bir programı indirmeden önce satıcıya danışmanız gerekir. Ayrıca, yazılımın doğrudan web sitesinden indirildiğinden emin olmanız şarttır. Bazı teklifler önce “indirici” olarak adlandırılan yazılımları indirmenizi gerektirir. Ancak bunlar kötü amaçlı yazılım içerebilir.

3. Anti-Virüs Yazılımı Yükleyin

Bir sisteme zarar verebilecek kötü amaçlı yazılımlar antivirüs yazılımı tarafından durdurulabilir. Bu yazılımlar, Truva atını bulmak ve ondan kurtulmak için bilgisayarı tarar. Ayrıca yeni virüslere karşı koruma sağlamak için otomatik olarak güncellenir.

4. Düzenli Veri Yedekleme

Bir şeylerin ters gitmesi durumunda kritik veri ve bilgileri güvende tutmak için düzenli yedeklemeler yapmanız gerekir. Bu, hasarı azaltmaya ve bilgisayar korsanlarının bir şeyler talep etmesini engellemeye yardımcı olur.

5. Düzenli Yazılım Güncellemeleri

Antivirüs yazılımınızı yüklemek kadar güncel tutmak da çok önemlidir. Bu, bilgisayar korsanlarının cihazlarınıza girmesini engeller.

6. Şüpheli Bağlantıları Atlayın

Bilgisayar korsanları, insanların e-postaları açmasını veya gerçek bir şirketten ya da kaynaktan gelmiş gibi görünen bağlantılara tıklamasını sağlamaya çalışır. Bağlantı, kullanıcıları kişisel bilgilerinin istendiği veya bir şey indirebilecekleri sahte bir web sitesine götürebilir.

7. Güvenlik Duvarı Kurulumu

Bir sisteme zarar verebilecek kötü amaçlı yazılımlar, antivirüs yazılımı tarafından durdurulabilir, truva atını bulmak ve ondan kurtulmak için bilgisayarı tarar. Ayrıca yeni virüslere karşı koruma sağlamak için otomatik olarak güncellenir.

Truva Atı Kötü Amaçlı Yazılım Örnekleri

Aşağıda yaygın olarak dağıtılan bazı önemli Truva Atı kötü amaçlı yazılım örneklerinin bir listesini bulabilirsiniz:

1. AIDS Trojan

1989’un sonlarında, AIDS Trojan içeren binlerce disket PC Business World dergisi abonelerine ve WHO AIDS konferansı e-posta listesine postalandı. Trojan yüklendikten sonra sistemdeki tüm dosya adlarını şifrelendi ve şifre çözme programı için 189 dolarlık bir fidye talebinde bulunuldu. Bu bilinen ilk fidye yazılımıydı.

2. Beast

2002 yılında, Windows tabanlı arka kapı Truva atı Beast, o dönemde neredeyse tüm Windows sürümlerine bulaşabiliyordu.

3. Vundo

2004 yılında, sahte anti casus yazılım programları için açılır pencereler ve reklamlar ürettiği bilinen Vundo Truva Atı ilk kez ortaya çıktı. Trojan ayrıca bulaştığı sistemde performans düşüşlerine neden oldu ve belirli web sitelerine erişimi engelleyebildi.

4. Zlob

Zlob Truva Atı ilk kez 2005 yılında farkedildi. Zlob Trojan, gerçek Windows uyarı mesajlarını taklit eden açılır pencere uyarılarının sık sık görünmesine neden oluyordu. Açılır pencerelere tıklamak, ek virüsler ve kötü amaçlı yazılımlar içeren sahte bir antivirüs programının indirilmesini tetikliyordu.

5. Tiny Banker

2016 yılında Tiny Banker Trojan, cihazlara bulaşmaya başladı. Bu Truva Atı, orijinal, yasal bankacılık sitesine tıpatıp benzeyen sahte bir çevrimiçi bankacılık sayfası görüntülemek için HTTP enjeksiyonunu kullandı. Kullanıcı kimlik bilgilerini girdiğinde, bir hata olduğunu belirten bir hata mesajı görüntülendi ve ardından kullanıcı gerçek bankacılık web sitesine yönlendiriliyordu. Ancak bu noktada artık çok geçti. Sahte sayfaya girilen kimlik bilgileri bilgisayar korsanı tarafından toplanmıştı. Kullanıcı kimlik bilgilerinin çalındığını bilmiyordu, çünkü küçük bir “aksaklıktan” sonra normal bir şekilde giriş yapabiliyordu.

Trojan Virüsü Nasıl Temizlenir?

Trojan’ları kaldırırken, söz konusu Trojan’ın kötü amaçlı arka plan işlemleri çalıştıran normal bir program gibi davranmasına veya bir başlangıç programı gibi davranmasına bağlı olarak atmanız gereken farklı adımlar vardır.

Normal bir program olarak gizlenmiş bir Truva atını kaldırmak istiyorsanız aşağıdakileri uygulamanız gerekir:

- Bilgisayar ayarlarınıza gidin.

- Uygulamalar ve Özellikler’e gidin.

- Trojan bulaşmış programa tıklayın.

- Kaldır’a tıklayın.

Başlangıç programı gibi davranan bir Truva atını kaldırıyorsanız aşağıdakileri yapın:

- Windows + R tuşlarına basarak Çalıştır menüsünü açın

- “

regedit” yazın. HKEY_CURRENT_USERve ardından Yazılım klasörüne tıklayın.- Truva Atı’nı bulun.

- Sağ tıklayın ve silin.

Kötü amaçlı arka plan işlemleri çalıştıran bir Truva Atı’nı kaldırmak için aşağıdaki adımları izleyin:

- Görev Yöneticisi’ni açmak için Ctrl + Alt + Del tuşlarına basın

- Kötü amaçlı bir sürece sağ tıklayın.

- Özellikler üzerine tıklayın.

- Ayrıntılar sekmesinde program adına bakın.

- Özellikler penceresini kapattıktan sonra Görevi Sonlandır’a tıklayın.

- İşlemi çalıştıran programı kaldırın.

Trojanlardan Nasıl Kaçınabilirsiniz?

Aşağıda, truva atlarından kaçınmak için atabileceğiniz bazı adımların bir listesini bulabilirsiniz:

- Bir güvenlik duvarı kullanın. Tüm büyük işletim sistemlerinde yerleşik bir gelen güvenlik duvarı ve piyasadaki tüm ticari yönlendiricilerde yerleşik bir NAT güvenlik duvarı vardır. Bunların etkin olduğundan emin olun.

- Pop-up’lara asla tıklamayın.

- Tarayıcınız erişmeye çalıştığınız bir web sitesi hakkında bir uyarı görüntülerse, dikkat edin ve ihtiyacınız olan bilgiyi başka bir yerden alın.

- Asla korsan yazılım indirmeyin. Ücretsiz ürünler cazip gelse de, bunları yükleyenlerin genellikle bilgilerinizi diğer internet dolandırıcılarına satarak para kazanmak istediklerini unutmayın.

- Yalnızca yasal satıcılardan iyi incelenmiş ve orijinal güvenlik yazılımları satın alın.

- E-posta eklerini yalnızca gönderene güveniyorsanız ve kimliğini doğrulayabileceğinizden eminseniz açın. Virüsler e-posta’yla gelir ve bu nedenle gelen tüm postalarınızı bir antivirüs programıyla taramak her zaman iyi bir fikirdir.

- Programlarınızı güncel tutun. Kötü amaçlı yazılımlar ve virüsler genellikle eski yazılımlarda bulunan güvenlik açıklarından faydalanmaya çalışır.

- Bilgisayarınızın yedeklerini düzenli şekilde alın.

- İlişkiniz olan resmi bir işletmeden ya da kurumdan geldiğini iddia eden ve bilgi isteyen bir e-posta alırsanız, herhangi bir şey yapmadan önce çok dikkatli bir şekilde okuyun. Yazım ve dilbilgisi hataları var mı? Bir aciliyet havası var mı? Bunlar bir oltalama girişiminin klasik işaretleridir. Unutmayın, bankanız ya da bir kamu kurumu sizden asla hassas bilgilerinizi e-posta ile göndermenizi istemez.

- URL’yi kimin gönderdiğini ve nereye bağlandığını tam olarak bilmediğiniz sürece e-posta’lardaki bağlantılara (URL’ler) tıklamayın. Böyle durumlarda bile bağlantıyı dikkatlice inceleyin.

İlgili İçerikler:

Firewall Nedir, Ne İşe Yarar? Firewall Türleri

Siber Güvenlik Nedir? Veri Güvenliğini Nasıl Sağlarız?, Siber Saldırı Nedir? İşletmeler E-Posta Verilerini Siber Saldırıdan Nasıl Korumalıdır?

Virüslü E-Mailler Hakkında Alınacak Önlemler ve E-Posta Güvenliği

Man-in-the-Middle Atağı (MitM) Nedir? Nasıl Çalışır? Nasıl Önlenir?

Uçtan Uca Şifreleme (E2EE): Nedir, Nasıl Çalışır? E-posta İletişiminde Uçtan Uca Şifreleme

Mail Transfer Agent (MTA) Nedir? İşletmeler Online Ortamda E-Posta Hesaplarını Nasıl Korumalı?

Phishing (Oltalama) Nedir? Phishing Saldırısı Nasıl Engellenir?

Ransomware Nedir, Nasıl Çalışır? Ransomware Virüsünün Mail Yoluyla Bulaşmasını Engelleme

Sosyal Mühendislik Nedir? Sosyal Mühendislik Saldırıları Nasıl Önlenir?

Business Email Compromise (BEC) Nedir? BEC Saldırıları Nasıl Engellenir?

Kimlik Avı Nedir, Nasıl Önlenir?

VPN Nedir, Nasıl Kullanılır? VPN Hakkında Bilmen Gereken Her Şey

Brute Force Nedir? Türleri, Nedenleri, Yöntemleri, Hangi Güvenlik Önlemleri Alınabilir?