Malware: Nedir? Nasıl Temizlenir, Nasıl Bulaşır? İşletmeler E-posta Güvenliği Hususunda Malware Saldırısından Nasıl Korunabilir?

15 Nisan 2023

Her internet kullanıcısı, veri ve donanımlarını tehlikeye atabilecek potansiyel çevrimiçi tehditlerin farkında olmalıdır. Farkında olması gereken en önemli şeylerden biri de kötü amaçlı yazılımlardır.

Gizle

Peki malware tam olarak nedir?

Malware Nedir?

Malware yani kötü amaçlı yazılım, herhangi bir programlanabilir cihaza, sunucuya veya ağa zarar vermek veya bunlardan yararlanmak için tasarlanmış bilgisayarlı koddur. Kötü amaçlı yazılımın amacı, erişimin engellenmesi, verilerin yok edilmesi veya çalınması, bilgisayar kaynaklarının ele geçirilmesi, yanlış bilgilerin yayılması, kötü amaçlı yazılımın yayılması ve diğer birçok zararlı eylem dahil olmak üzere birçok şekilde olabilir. Siber suçluların kötü amaçlı yazılım yayma motivasyonu para, casusluk veya bilgi hırsızlığı ya da bir rakibe veya düşmana zarar vermek olabilir.

Artık internet üzerinden bağlanan milyonlarca programlanabilir cihazla, kötü amaçlı yazılım, siber suç endüstrisinin büyüyen bir parçasıdır. Siber suçlular, kötü amaçlı yazılımları çeşitli şekillerde dağıtır:

- Popüler bir web sitesine bulaşır ve ardından kötü amaçlı yazılımı ziyaretçilere bulaştırır.

- Meşru bir dosya gibi görünen e-posta’lara kötü amaçlı yazılım ekler.

- Programlama yardımcı programları veya yazılım güncellemeleri gibi güvenilir uygulama ve araçlara kötü amaçlı kod ekler.

Kötü amaçlı yazılım bir virüs mü?

Tüm virüsler kötü amaçlı yazılımdır, ancak her malware türü virüs değildir. Virüsler, kodlarını başka dosya veya programlara ekleyerek ve ardından virüs bulaşmış bir cihazdan diğerine yayılarak kendi kendini çoğaltan bir kötü amaçlı yazılım türüdür.

Bir bulaşmanın başka tür bir kötü amaçlı yazılımdan mı yoksa bir virüsten mi kaynaklandığını bilmek için nasıl çalıştığına bakmanız gerekir. Kendini kopyalamak ve yaymak için başka programlar kullanmıyorsa, o zaman virüs değildir.

Kötü Amaçlı Yazılım Ne Yapabilir ve Ne Kadar Tehlikelidir?

Kötü amaçlı yazılım saldırıları, zayıf parolaları kırabilir, sistemlerin derinliklerine inebilir, ağlara yayılabilir ve bir işletmenin günlük operasyonlarını bozabilir. Diğer kötü amaçlı yazılım türleri, önemli dosyaları kilitleyebilir, size reklamlar gönderebilir, bilgisayarınızı yavaşlatabilir veya sizi kötü amaçlı web sitelerine yönlendirebilir.

Kötü amaçlı yazılımlar, yaygın kimlik hırsızlığı ve dolandırıcılığa yol açan büyük ölçekli veri ihlalleri de dahil olmak üzere çoğu siber saldırının temelinde yer alır. Milyonlarca dolarlık zarara yol açan fidye yazılımı saldırılarının da arkasında kötü amaçlı yazılımlar vardır. Bilgisayar korsanları, bireylere, şirketlere ve hatta devletlere yönelik kötü amaçlı yazılım saldırılarını hedefler.

Malware Nasıl Çalışır?

Malware’in çalışması için genellikle önce yazılımı bilgisayarınıza yüklemek için bir şeyler yapmanız gerekir. Bu, bir bağlantıya tıklamak, bir eki açmak veya virüslü bir web sitesini ziyaret etmek anlamına gelir. Kötü amaçlı yazılım makinenize girdikten sonra gerçekleştirmek için tasarlandığı görevi başlatır: verilerinizi çalmak, dosyalarınızı şifrelemek, ek kötü amaçlı yazılım yüklemek vb.

Kötü amaçlı yazılım, tespit edilip kaldırılana kadar sisteminizde kalır. Ayrıca bazı kötü amaçlı yazılımlar, sahip olabileceğiniz tüm virüsten koruma uygulamalarını veya diğer güvenlik araçlarını engellemeye veya bunlardan saklanmaya çalışır.

Kötü Amaçlı Yazılım Saldırı Türleri

Bir kötü amaçlı yazılım saldırısı, bilgisayar korsanının başarmayı umduğu şeye bağlı olarak genellikle beş kategoriden birine girer:

1. Casus yazılım ve reklam yazılımı (Spyware ve adware)

Adware, bir kullanıcının göz atma alışkanlıkları hakkında bilgi toplar ve kullanıcıya pop-up reklamlar gönderir. Casus yazılım ayrıca, bazen kullanıcının web tarama geçmişi gibi bilgileri, parolalar ve hesap numaraları gibi daha hassas verileri de toplar. Bazı durumlarda casus yazılım, müşteri listeleri veya mali raporlar gibi gizli içerikleri arayabilir. Casus yazılımlar ve reklam yazılımları, kötü amaçlı yazılımdan koruma programları da dahil olmak üzere genellikle meşru uygulamalar gibi görünür.

2. Botnet kötü amaçlı yazılımı (Botnet malware)

Botnet kötü amaçlı yazılımı, ele geçirilmiş bilgisayarlardan oluşan ve uzaktan kontrol edilebilen ağlar oluşturur. Bot ağları olarak adlandırılan bu ağlar, tümü aşağıdaki kötü amaçlı etkinliklerden birini yürüten yüzlerce veya binlerce bilgisayardan oluşabilir:

- Spam e-posta gönderme

- Madencilik kripto para birimleri

- Bir işletmenin ağını bozmak veya devre dışı bırakmak için dağıtılmış hizmet reddi (DDoS) saldırıları başlatma

- Daha fazla botnet oluşturmak için kötü amaçlı yazılım dağıtma

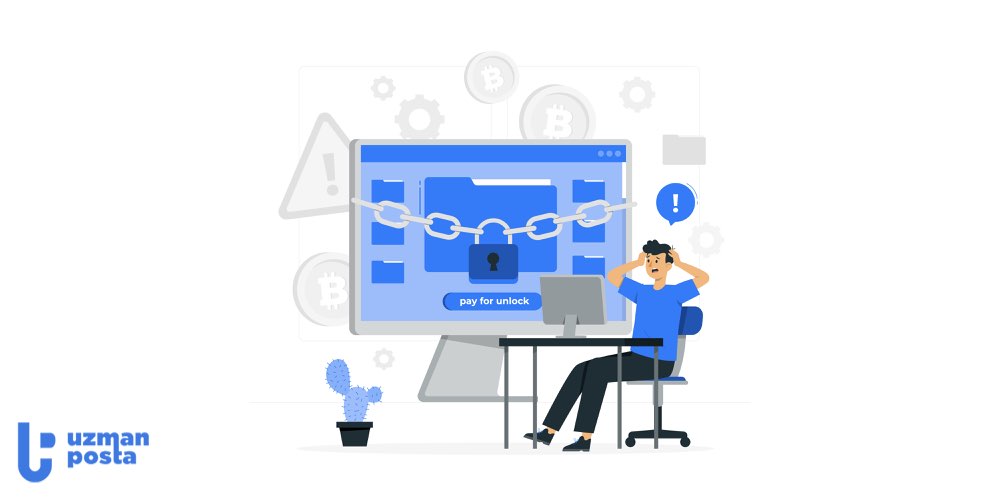

3. Fidye yazılımı (Ransomware)

Fidye yazılımları, 2016 yılında bir fidye yazılımı dalgasının dünya çapında şifrelenmiş bilgisayarları istismar etmesi ve onları Bitcoin veya diğer kripto para birimleriyle ödeme için rehin tutmasıyla öne çıkmıştır. En popülerlerinden biri, U.K. National Health Service (NHS) de dahil olmak üzere dünyanın dört bir yanındaki büyük kuruluşları etkileyen Mayıs 2017’deki WannaCry/WannaCryptor fidye yazılımıdır. Bu saldırıda bilgisayar korsanları, anahtarı her zaman teslim etmeseler de, her bilgisayarın şifre çözme anahtarı için 300 dolarlık bitcoin talep etmiştir. Sonuç olarak fidye yazılımı NHS hastanelerini kapattı ve değerli verilerini kaybeden yüzbinlerce kuruluş ve kişiyi etkiledi. 2018’de, bilgisayar korsanları çabalarını kripto hırsızlığı kötü amaçlı yazılımlarına odakladıkça, fidye yazılımı saldırıları azaldı.

4. Cryptojacking veya kripto madenciliği kötü amaçlı yazılımı (Cryptojacking veya cryptomining malware)

Cryptojacking veya kripto madenciliği yapan kötü amaçlı yazılım, kripto para madenciliği yapmak için bir bilgisayar veya bilgisayar ağını ele geçirmeyi içerir. Madencilik programları büyük miktarlarda işlem gücü, bant genişliği ve enerji kullanır. Hedeflenen kişiler, bedelini meşru kullanımları için azalan işlem gücü ve artan elektrik maliyetleriyle öder. Aşırı veri sıkıştırma, hedeflenen kişinin donanımına da zarar verebilir. Kötü amaçlı yazılım saldırıları ayrıca verileri çalabilir, değiştirebilir veya gelecekte kullanılmak üzere başka kötü amaçlı yazılımlar yerleştirebilir. Bazı cryptojacker’lar hedeflenen kişilerin kendi siber para birimlerini de çalar.

5. Dosyasız kötü amaçlı yazılım (Fileless malware)

Dosyasız kötü amaçlı yazılım, sadece bilgisayarın belleğinde çalışır ve virüsten koruma yazılımının bulması için hiçbir dosya bırakmaz. RogueRobin Operasyonu, dosyasız kötü amaçlı yazılım saldırısına bir örnektir. RogueRobin, kötü amaçlı Microsoft Excel Web Query dosyaları içeren bir kimlik avı e-posta’sıyla başlar. Bu dosyalar, bilgisayarı PowerShell komut dosyalarını çalıştırmaya zorlar ve bu da bilgisayar korsanına hedeflenen kişinin sistemine arka kapı sağlar. Bilgisayar kapatıldığında kötü amaçlı yazılım ortadan kalksa da arka kapı kalır.

Dosyasız kötü amaçlı yazılım korsanları, PowerShell, Excel veya Windows Yönetim Araçları gibi güvenilir teknolojileri kullanarak geleneksel güvenlik yazılımlarından kurtulabilir.

Bazı uygulamalar sürekli çalışacak şekilde tasarlandığından, dosyasız bir kötü amaçlı yazılım komut dosyası günler, haftalar veya daha uzun süre çalışabilir.

Kötü Amaçlı Yazılım Koruması İçin En İyi Uygulamalar

Daha iyi kötü amaçlı yazılım koruması için bireylerin ve işletmelerin uygulayabileceği başlıca stratejiler aşağıdadır:

1. Verileri sık sık yedekleyin

Bir dosya veya veri tabanı bozulursa, yakın tarihli bir yedekten geri yüklenebilir. Bu nedenle, belirli bir süre boyunca birden fazla yedekleme yapın. Ayrıca, düzgün çalıştıklarından emin olmak için yedeklemeleri düzenli olarak test edin.

2. Makroları devre dışı bırakın

Gerekli olmayan yönetim araçlarını ve tarayıcı eklentilerini devre dışı bırakın.

3. Kötü amaçlı yazılım algılama yazılımını kurun ve güncelleyin

Gelişmiş kötü amaçlı yazılım algılama program ve hizmetleri, kötü amaçlı yazılımları algılamak ve bunlara yanıt vermek için aşağıdakiler dahil birden çok yöntem kullanır:

- Karantinaya alınmış bir ortamda şüpheli bir virüsü korumalı alana alma veya etkinleştirme

- İtibar filtrelemesi yapmak (örneğin, gönderen IP adresinin itibarına göre filtrelemek)

- Kötü amaçlı yazılımı, bilinen kötü amaçlı yazılımın özellikleriyle karşılaştırarak belirlemek için imza tabanlı filtreleme kullanma

- Normal kullanıcı davranışının profilini çıkarmak ve uygulamaların anormal kullanımını tespit etmek için yapay zeka ve makine öğrenimini kullanan davranışa dayalı analiz yazılımı kullanmak

4. Kötü amaçlı yazılım tehditleri hakkında bilgi edinin

Herhangi bir kötü amaçlı yazılım bulaşmasını önlemede en önemli faktör, kullanıcıların kendisidir. Kullanıcıların, yetkisiz uygulamaları indirip kurmanın, bilgisayarlarına USB flash sürücüler takmanın veya güvenilmeyen web sitelerine göz atmanın risklerinin farkında olmaları gerekir.

5. Güvenli internet ve sosyal medya uygulamaları konusunda kullanıcı eğitimleri önerilir

Kullanıcılar, en son kötü amaçlı yazılım tehditlerine ilişkin düzenli bilgi güncellemelerinin yanı sıra güvenlik uygulamalarına ilişkin hatırlatıcılardan yararlanır.

Cihazlarınızı Kötü Amaçlı Yazılımlara Karşı Nasıl Korursunuz?

Bir bağlantıyı daha dikkatli incelemeden açmak veya yazılımınızı güncellememek kontrolünüzde olan bir şeydir, bu nedenle daha dikkatli olabilir ve hatalardan kaçınabilirsiniz.

Peki bunların dışında cihazlarınızı kötü amaçlı yazılımdan korumak için neler yapmanız gerekir?

- Güçlü parolalar kullanın – Küçük ve büyük harfleri birbirinin yerine kullanmak, sayılar ve özel karakterler kullanmak sadece bir başlangıçtır. Bu noktada bir parola yöneticisi de size büyük ölçüde yardımcı olabilir.

- Google’ın kimlik doğrulayıcısı gibi iki faktörlü kimlik doğrulama olan 2FA’yı kullanmak, otomatik saldırıları neredeyse tamamen önleyebilir.

- Bilinmeyen kaynaklardan gelen e-posta eklerini açmayın – Bu, kimlik avı saldırısı için yaygın bir taktiktir, bu nedenle gönderenin kim olduğunu dikkatlice kontrol edin ve meşru olduklarından emin olun.

- Pop-up reklamlara tıklamaktan kaçının – Reklam yazılımı ciddi bir tehdittir ve hafife alınmamalıdır.

- Garip bağlantılara tıklamaktan kaçının – Bilinen bir kaynaktan bir mesaj alsanız bile, bu mesaj, etkisini yaymak isteyen kötü niyetli bir taraftan gelebilir.

- Uygulamalarınızı ve işletim sisteminizi güncel tutun – Güncellemeler genellikle istismar edilebilecek güvenlik açıklarını yamalar.

- Resmi mağazalardan veya web sitelerinden uygulama indirin – Eğer bu önlemi almazsanız, cihazınıza virüs bulaştırabilir.

- Yedekleri saklayın – Bulutta yedekleme yapmak, verilerinizi cihazlarınızda meydana gelen herhangi bir enfeksiyondan izole eder.

- Siber güvenlik yazılımını indirin – Modern bir internet kullanıcısının bu tür programları kullanması gerekir.

Mac’ler ve Telefonlar Kötü Amaçlı Yazılımlardan Etkilenebilir Mi?

Kötü amaçlı yazılım bulaşan tek cihaz PC’ler değildir; telefonlara ve Mac’lere de kötü amaçlı yazılım bulaşabilir. Yani Mac’iniz, cep telefonunuz veya tabletiniz de dahil olmak üzere internete bağlı herhangi bir cihaz risk altındadır.

Apple, sıfırıncı gün saldırılarına karşı macOS’e hızlı bir şekilde yama uygularken, Mac’ler son yıllarda artan sayıda kötü amaçlı yazılım tehdidiyle karşı karşıya kalmıştır. Bu noktada bir Mac kötü amaçlı yazılım temizleme aracı, Mac’inizi virüslerden uzak tutmanıza yardımcı olabilir.

Bu arada, Android ve iOS kötü amaçlı yazılımları ortaya çıkmaya devam etmektedir. Android casus yazılımlarından Android fidye yazılımlarına kadar cihazınıza yönelik pek çok tehdit vardır ve herhangi bir iPhone virüsü olmasa da, özellikle telefonunuzu jailbreak yaptıysanız, iOS tamamen tehdide dayanıklı değildir. Ancak casus yazılım gibi sinsi kötü amaçlı yazılımlar bile doğru adımlar ve araçlarla iPhone’unuzdan kaldırılabilir.

Özetle diyebiliriz ki, bilgisayar virüsleri ve diğer kötü amaçlı dosyalarla başa çıkmak için güvenlik yazılımına sahip olmak, modern bir internet kullanıcısı için oldukça gereklidir. Virüs bulaşmış bir bilgisayar veya mobil cihaz kullanmak mali kayıplar, güvenliği ihlal edilmiş hesaplar ve kimlik hırsızlığı gibi potansiyel olarak büyük sorunlara yol açabilir.

Bu nedenle hem bireyler hem de işletmeler için tehditleri tarayan yazılımlar kullanmak ve kötü amaçlı yazılımlara karşı korumayı etkin bir şekilde uygulamak hayati önem taşır. Ayrıca, kötü amaçlı yazılımların çoğu bulaşmayı yaymak için insan faktörüne bağlı olduğundan, farklı tehdit türleri hakkında bilgi sahibi olmanız da önemlidir.

İlgili İçerikler:

Ransomware Nedir, Nasıl Çalışır? Ransomware Virüsünün Mail Yoluyla Bulaşmasını Engelleme

Virüslü E-Mailler Hakkında Alınacak Önlemler ve E-Posta Güvenliği

E-posta Sunucu Destekli Antivirüs Programları

Penetrasyon (Sızma) Testi Nedir, Aşamaları Nelerdir? Firmalar Güvenlik Açıklarını Nasıl Giderebilir?

Mail Transfer Agent (MTA) Nedir? İşletmeler Online Ortamda E-Posta Hesaplarını Nasıl Korumalı?

Firewall Nedir, Ne İşe Yarar? Firewall Türleri

Phishing Nedir? Phishing (Oltalama) Saldırısı Nasıl Engellenir?

Sosyal Mühendislik Nedir? Sosyal Mühendislik Saldırıları Nasıl Önlenir?

Kimlik Avı Nedir, Nasıl Önlenir?

Man-in-the-Middle Atağı (MitM) Nedir? Nasıl Çalışır? Nasıl Önlenir?