DDOS Nedir? DDOS Saldırısı Nasıl Önlenir?

4 Kasım 2023

DDoS saldırıları günümüzün dijital ortamında giderek yaygınlaşmakta ve çevrimiçi hizmetler ve işletmeler için önemli tehditler oluşturmaktadır. Bu yüzden işletmenizin güvenliği için DDoS ile ilgili tüm detayları bilmeniz gerekir.

Peki DDoS saldırıları nedir ve nasıl önlenir?

DDOS Nedir?

Distributed Denial of Service (DDoS) saldırısı, bir ağın, hizmetin veya web sitesinin normal işleyişini internet trafiğine boğarak bozmaya yönelik kötü niyetli bir girişimdir. DDoS saldırısının amacı, hesaplama kaynaklarını veya ağ bant genişliğini tüketerek hedef kaynağı amaçlanan kullanıcılar için kullanılamaz hale getirmektir.

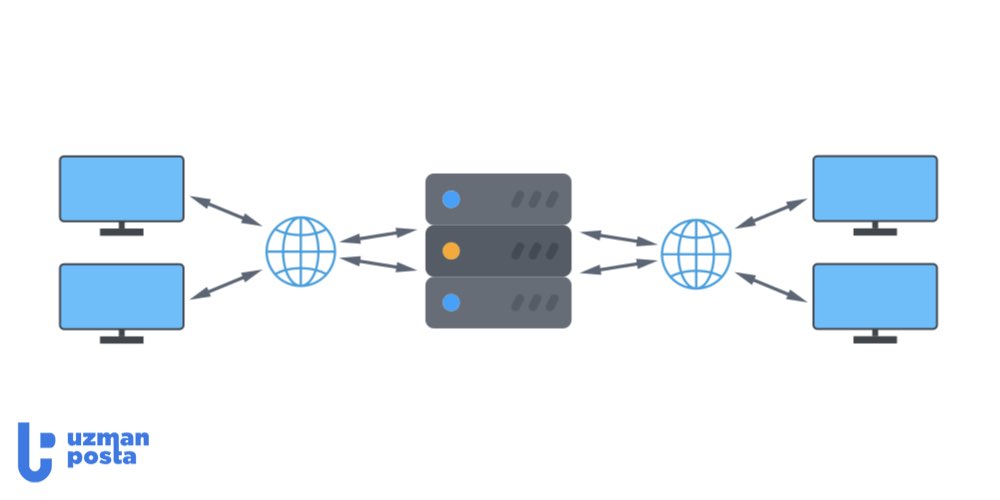

DDoS saldırıları temel olarak bilgisayar korsanının kontrolü altında olan ve genellikle “botnet” olarak adlandırılan birden fazla ele geçirilmiş bilgisayarı içerir. Bu botnetler, hedefe yönelik büyük miktarda istek veya trafik oluşturmak, altyapısını zorlamak ve meşru kullanıcılara hizmet verilmemesine neden olmak için kullanılır.

DDoS saldırılarını anlamak, günümüzün dijital ortamında çeşitli nedenlerden dolayı çok önemlidir:

- İş Sürekliliği: DDoS saldırıları çevrimiçi hizmetlerin kullanılabilirliğini ciddi şekilde etkileyerek işletmeler için önemli mali kayıplara yol açabilir. DDoS saldırılarını anlayarak, işletmeler bu tür saldırılar karşısında bile iş sürekliliğini sağlamak için stratejiler geliştirebilir ve azaltma teknikleri uygulayabilir.

- Müşteri Güveni: DDoS saldırıları nedeniyle hizmetlerin kesintiye uğraması veya kullanılamaması müşteri güvenini ve sadakatini aşındırabilir. Müşteriler güvenilir ve erişilebilir çevrimiçi hizmetler bekler ve DDoS saldırılarını anlamak, işletmelerin uygun güvenlik önlemlerini uygulayarak müşterilerinin güvenini korumalarına yardımcı olur.

- Veri Koruma: DDoS saldırıları, dikkatleri veri ihlalleri veya ağ izinsiz girişleri gibi diğer kötü niyetli faaliyetlerden uzaklaştırmak için kullanılabilir. İşletmeler DDoS saldırılarını anlayarak bu tür olayları daha iyi tespit edip yanıt verebilir, hassas verileri koruyabilir ve sistemlerini daha fazla istismara karşı koruyabilir.

- Ağ Esnekliği: DDoS saldırıları ağ altyapısındaki güvenlik açıklarından yararlanarak dayanıklı sistemler kurmanın önemini vurgular. DDoS saldırılarını anlamak, işletmelerin ağ mimarilerindeki zayıflıkları belirlemelerine ve ele almalarına yardımcı olarak genel ağ güvenliğini artırır ve olası saldırıların etkisini en aza indirir.

- İşbirliğine Dayalı Savunma: DDoS saldırıları, işletmeler, hizmet sağlayıcılar ve güvenlik uzmanları arasındaki işbirliği çabalarıyla daha etkili bir şekilde azaltılabilir. DDoS saldırılarını anlayarak, bireyler ve işletmeler bilgi paylaşımına aktif olarak katılabilir, en iyi uygulamaları paylaşabilir ve gelişen tehdit ortamına karşı koymak için birlikte çalışabilirler.

DDoS saldırılarını anlamak, günümüzün dijital ortamında işletmeleri korumak, müşteri güvenini sürdürmek, verileri korumak, ağ esnekliğini sağlamak ve bu saldırılara karşı etkili savunma için işbirliğini teşvik etmek için hayati önem taşımaktadır.

DDoS Saldırıları Nasıl Çalışır?

DDoS saldırıları, bir hedefi büyük miktarda trafik veya taleple boğarak, hedefi meşru kullanıcı trafiğini kaldıramaz hale getirerek çalışır. DDoS saldırılarının arkasındaki temel prensip aşağıdaki şekildedir:

1. Botnet Oluşturma

Bilgisayar korsanı ilk olarak, genellikle “botnet” olarak adlandırılan, güvenliği ihlal edilmiş bilgisayarlardan oluşan bir ağ oluşturur veya bu ağ üzerinde kontrol sahibi olur. Bu ele geçirilmiş cihazlar normal bilgisayarlar, sunucular, Nesnelerin İnterneti (IoT) cihazları ve hatta mobil cihazlar olabilir. Ele geçirilen cihazlara genellikle bilgisayar korsanının bu cihazları uzaktan kontrol etmesini sağlayan kötü amaçlı yazılımlar bulaştırılır.

2. Komuta ve Kontrol

Bilgisayar korsanı, botnet’teki güvenliği ihlal edilmiş cihazlarla iletişim kurmak için bir komuta ve kontrol (C&C) altyapısı kullanır. Bu altyapı, bilgisayar korsanının DDoS saldırısını koordine etmesini ve düzenlemesini sağlar.

3. Trafik Oluşturma

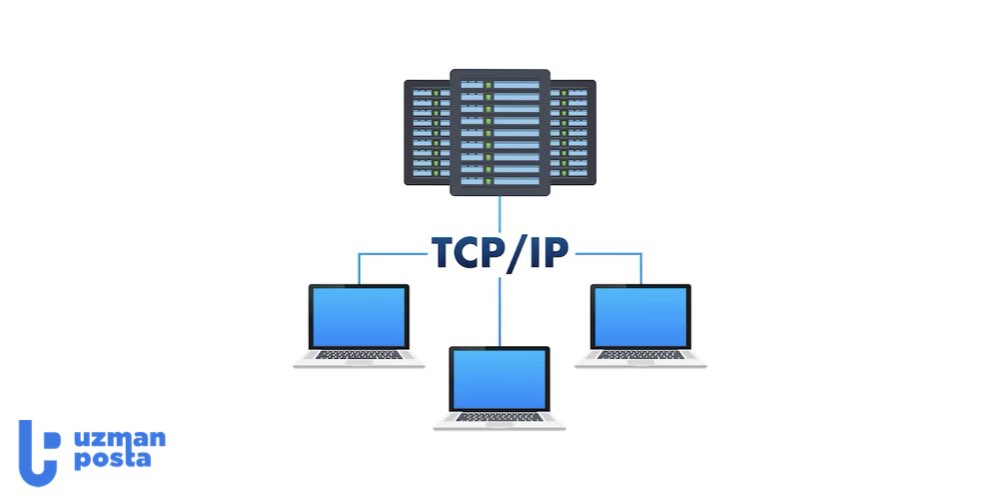

Botnet kurulduktan sonra bilgisayar korsanı, ele geçirilen cihazlara hedefe bir trafik veya istek seli göndermeleri talimatını verir. Bu trafik seli HTTP talepleri, UDP veya TCP paketleri ve hatta DNS sorguları gibi çeşitli şekillerde olabilir. Trafik hacmi genellikle hedefin kaldırabileceğinin çok ötesindedir ve hedefin kaynaklarını zorlar.

4. Hedefin Bunalması

Bir web sitesi, yoğun trafik akışıyla dolup taşar. Sonuç olarak, hedefin sunucuları, bant genişliği veya diğer kaynakları tükenir ve meşru kullanıcıların hizmete veya web sitesine erişmesi zorlaşır.

Birden fazla ele geçirilmiş cihaz (botnet) hedefin alt edilmesinde kritik önem taşır. Bilgisayar korsanı, siber saldırıyı çok sayıda cihaza dağıtarak hedefin kapasitesini aşan muazzam bir trafik oluşturabilir. Bu dağıtılmış yaklaşım, saldırı trafiği güvenliği ihlal edilmiş cihazlarla ilişkili çeşitli IP adreslerinden geliyor gibi göründüğünden, tek bir kaynağı engelleyerek saldırıyı hafifletmeyi zorlaştırır.

Çevrimiçi hizmetlerin ve web sitelerinin kullanılabilirliği üzerindeki etkisi önemli olabilir. DDoS saldırıları iş operasyonlarını aksatabilir, kritik hizmetlere erişimi engelleyebilir veya bir web sitesini tamamen erişilemez hale getirebilir. Hedef, siber saldırının şiddetine bağlı olarak yavaş performans, aralıklı kesintiler veya tamamen kapanma yaşayabilir. Gelir kaybı, itibar kaybı ve potansiyel yasal yükümlülükler de dahil olmak üzere finansal yansımaları önemli olabilir.

Genel olarak DDoS saldırıları, bir botnet’in gücünü kullanarak kaynakları alt etmek suretiyle hedefin altyapısındaki güvenlik açıklarından faydalanır ve meşru kullanıcıların hizmetten mahrum kalmasına, çevrimiçi hizmetlerde ve web sitesi kullanılabilirliğinde aksamalara neden olur.

DDoS Saldırılarının Türleri

Aşağıdaki listede DDoS saldırının bazı türlerini bulabilirsiniz:

1. Hacimsel Saldırılar

Hacimsel saldırılar, hedefin ağ bant genişliğini büyük miktarda trafikle doldurarak boğmayı amaçlar. Bu tür saldırılar temel olarak yüksek sayıda istek içerir ve genellikle güvenliği ihlal edilmiş cihazlardan oluşan botnet’leri kullanır.

Yoğun trafik hedefin ağ kaynaklarını tüketerek hedefin hizmetlerinde önemli bir yavaşlamaya veya tamamen kesintiye neden olur. Hacimsel saldırılar genellikle büyük miktarda trafik oluşturmak için UDP taşkınları, ICMP taşkınları veya DNS amplifikasyonu gibi teknikler kullanır.

2. TCP Durum Tükenme Saldırıları

TCP (İletim Kontrol Protokolü) durum tükenme saldırıları ağ altyapısının TCP bağlantılarını yönetme becerisini hedef alır. Bu saldırılar, TCP bağlantılarını kurmak ve sürdürmek için kullanılan hedefin kaynaklarını ezerek TCP’nin durumlu doğasından yararlanır.

Siber saldırgan, üç yönlü el sıkışma sürecini tamamlamadan SYN (senkronizasyon) paketleri göndererek, hedefin sunucularını bu yarı açık bağlantıları sürdürmek için kaynakları tüketmeye zorlar. Bu, hedefin bağlantı tablosunu veya güvenlik duvarı kapasitesini tüketerek meşru bağlantı isteklerini kabul edemez hale getirebilir.

3. Uygulama Katmanı Saldırıları

Katman 7 saldırıları olarak da bilinen uygulama katmanı saldırıları, bir hedefin altyapısının uygulama katmanındaki güvenlik açıklarından yararlanmaya odaklanır. Öncelikle ağ tıkanıklığını hedefleyen hacimsel saldırıların aksine uygulama katmanı saldırıları hedefte çalışan uygulamalardaki veya hizmetlerdeki belirli güvenlik açıklarını hedef alır.

Bu saldırılar genellikle meşru kullanıcı davranışını taklit eder ve CPU veya bellek gibi sunucu kaynaklarını tüketerek hizmetin bozulmasına veya tamamen kullanılamamasına yol açabilecek özel olarak hazırlanmış istekler gönderir. Uygulama katmanı saldırılarına örnek olarak HTTP flood’ları, slowloris saldırıları veya SQL enjeksiyon saldırıları verilebilir.

DDoS Saldırılarının Arkasındaki Motivasyonlar

Aşağıdaki listede DDoS saldırının arkasındaki motivasyonlardan bazılarını bulabilirsiniz:

1. Fidye Talepleri Yoluyla Mali Şantaj

Bazı siber saldırganlar hedeflerinden zorla para almak amacıyla DDoS saldırıları başlatır. Fidye ödenmediği takdirde saldırıyı devam ettirme tehdidinde bulunurlar. Hedefin hizmetlerini kesintiye uğratarak ve mali kayıplara neden olarak, hedefi kişiyi normal operasyonları geri getirmek için talep edilen miktarı ödemeye zorlar. Bu siber saldırılara genellikle bilgisayar korsanlarının taleplerini özetleyen fidye notları veya iletişim eşlik eder.

2. Rekabet Avantajı veya Sabotaj

Bazı durumlarda, DDoS saldırıları rekabet avantajı elde etme veya rakip bir işletmeyi sabote etme arzusundan kaynaklanır. Rakipler veya bireyler, pazarda avantaj elde etmek veya hedefin faaliyetlerini aksatmak için bir işletmeye veya web sitesine karşı DDoS saldırıları başlatabilir. Kesintilere neden olarak hedefin çevrimiçi varlığını, müşteri güvenini veya genel iş performansını azaltmayı ve böylece kendi çıkarlarına fayda sağlamayı amaçlar.

3. Aktivizm veya Hacktivizm

DDoS saldırıları bazen bir protesto, aktivizm veya hacktivizm biçimi olarak gerçekleştirilir. İdeolojik, siyasi veya sosyal motivasyonları olan bireyler veya gruplar, muhalefetlerini ifade etmek, bir davaya dikkat çekmek veya düşman olarak algıladıkları işletmelerin faaliyetlerini aksatmak için bu saldırıları başlatırlar. Bu tür saldırılar hükümet web sitelerini, şirketleri veya muhalefetle aynı hizada olan herhangi bir işletmeyi hedef alabilir.

DDoS saldırılarının arkasındaki motivasyonların değişebileceğini ve tüm saldırıların bu kategorilere tam olarak uymadığını bilmeniz önemlidir. Bazı saldırılar kişisel kin, vandalizm ya da sadece teknik hünerlerini sergileme arzusundan da kaynaklanıyor olabilir.

Fakat DDoS saldırılarının ardındaki motivasyonların anlaşılması, bu tür siber saldırıların etkisini azaltmak için uygun savunma stratejilerinin ve proaktif önlemlerin geliştirilmesine yardımcı olabilir.

DDoS Saldırılarının Etkisi ve Sonuçları

Aşağıdaki listede DDos saldırılarının sonuçlarını bulabilirsiniz:

1. Çevrimiçi Hizmetlerin Kesintiye Uğraması

DDoS saldırıları, bir hedefin kaynaklarını boğarak çevrimiçi hizmetlerini veya web sitesini erişilemez hale getirmeyi veya ciddi şekilde bozmayı amaçlar. Sonuç olarak, meşru kullanıcılar güvendikleri hizmetlere erişemez. Bu da hayal kırıklığına, rahatsızlığa ve müşteri güven ve sadakatinde potansiyel hasarlara neden olabilir.

Saldırının süresi ve saldırıyı hafifletmek için geçen zaman, kesintiyi daha da uzatarak kullanıcılar üzerindeki olumsuz etkiyi artırabilir.

2. Finansal Kayıplar

DDoS saldırıları işletmeler için önemli mali kayıplara yol açabilir. Çevrimiçi hizmetlerin kullanılamaması veya düşük performans göstermesi, özellikle e-ticaret platformları, oyun şirketleri veya çevrimiçi varlıklarına büyük ölçüde bağımlı işletmeler için doğrudan gelir kaybı anlamına gelir.

Buna ek olarak, işletmeler saldırıyı hafifletmek, DDoS koruma çözümlerine yatırım yapmak veya kesinti sırasında müşteri sorularına ve desteğine yanıt vermek için ek masraflara maruz kalabilir.

3. Çevrimiçi Altyapının Zarar Görmesi

DDoS saldırıları hedefin çevrimiçi altyapısına zarar verebilir. Yoğun trafik ve talep hacmi sunucuları, yönlendiricileri, güvenlik duvarlarını ve diğer ağ bileşenlerini kapasitelerinin ötesinde zorlayabilir. Bu durum donanım arızalarına, hizmet kesintilerine ve hatta ekipmanlarda kalıcı hasara yol açabilir. Hasarlı altyapının onarılması veya değiştirilmesinin maliyeti, saldırının mali etkisine eklenir.

Ayrıca DDoS saldırılarının, hedef alınan işletmenin veya çevrimiçi hizmetlerin sürdürülmesinden sorumlu kişilerin itibarının zedelenmesi gibi dolaylı sonuçları da olabilir. Müşteriler, işletmenin güvenilir ve güvenli hizmetler sunma becerisine olan güvenlerini kaybedebilir, bu da potansiyel olarak iş kaybına ve marka hasarına yol açabilir.

İşletmelerin bu siber saldırıların etkisini en aza indirmek için etkili DDoS azaltma stratejilerine ve müdahale planlarına sahip olmaları önemlidir. Sağlam ağ güvenliği önlemleri uygulamak, DDoS koruma hizmetlerinden yararlanmak ve düzenli olay müdahale tatbikatları yapmak gibi proaktif önlemler, işletmelerin DDoS saldırılarının olası sonuçlarını hafifletmesine ve iş sürekliliğini sağlamasına yardımcı olabilir.

DDoS Saldırılarını Tespit Etme ve Azaltma

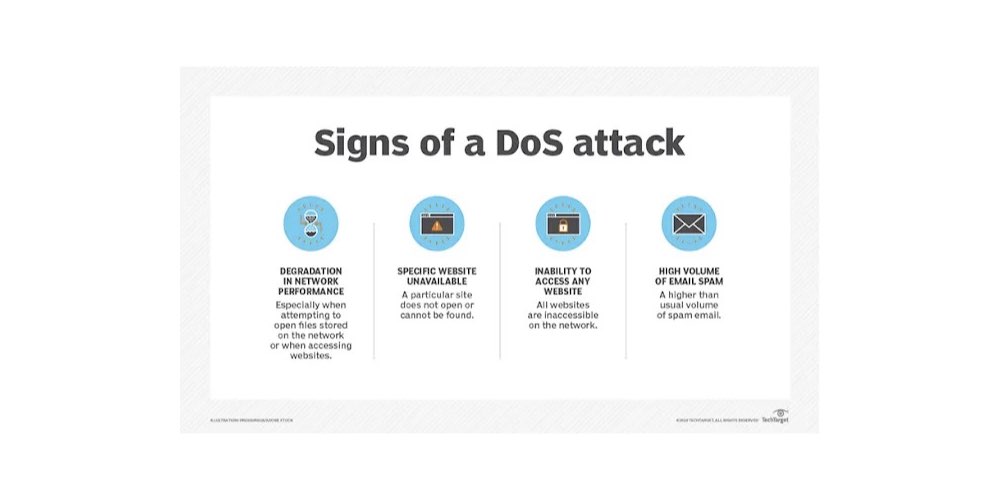

Bir DDoS saldırısını erken tespit etmek, uygun müdahaleyi başlatmak ve etkisini azaltmak için çok önemlidir. DDoS saldırılarını tespit etmek için bazı yaygın teknikler aşağıdakileri içerir:

1. Ağ Trafiği İzleme

Ağ trafiği modellerinin izlenmesi ve trafik anomalilerinin analiz edilmesi, trafik hacmindeki ani artışların veya bir DDoS saldırısına işaret edebilecek olağandışı trafik modellerinin belirlenmesine yardımcı olabilir.

2. İzinsiz Giriş Tespit ve Önleme Sistemleri (IDPS)

IDPS çözümleri, DDoS saldırılarıyla ilişkili kalıpları ve imzaları tespit etmek, uyarıları tetiklemek veya otomatik hafifletme önlemlerini başlatmak için yapılandırılabilir.

3. Akış İzleme ve Analizi

NetFlow veya sFlow gibi akış verilerinin toplanması ve analiz edilmesi, trafik özellikleri hakkında içgörü sağlayabilir ve DDoS saldırılarıyla ilişkili anormal trafik modellerinin belirlenmesine yardımcı olabilir.

DDoS Saldırı Azaltma

Bir DDoS saldırısı tespit edildiğinde, işletmeler siber saldırının etkisini azaltmak için derhal harekete geçmelidir. Bazı yaygın azaltma teknikleri aşağıdakileri içerir:

1. Trafik Filtreleme

Şüpheli veya bilinen saldırı kaynaklarından gelen trafiği düşürmek veya sınırlamak için erişim kontrol listeleri (ACL’ler) veya güvenlik duvarı kuralları gibi trafik filtreleme mekanizmalarının uygulanması.

2. Hız Sınırlama

Gelen trafiğin hacmini yönetilebilir bir seviyeye sınırlamak için hız sınırlama veya trafik şekillendirme politikalarının uygulanması ve meşru trafiğin hizmetlere erişmeye devam edebilmesinin sağlanması.

3. İçerik Dağıtım Ağı (CDN)

CDN hizmetlerinden yararlanmak, trafiğin coğrafi olarak dağınık birden fazla sunucuya dağıtılmasına yardımcı olarak hedef altyapı üzerindeki yükü azaltabilir ve DDoS saldırılarının etkisini hafifletebilir.

4. Bulut Tabanlı DDoS Koruması

Uzman satıcılar tarafından sunulan bulut tabanlı DDoS koruma hizmetlerinden yararlanmak, kötü niyetli trafiği hedefin altyapısına ulaşmadan önce emip filtreleyebildikleri için ölçeklenebilir ve sağlam azaltma yetenekleri sağlayabilir.

5. Olay Müdahalesi ve Hazırlık

DDoS saldırılarını etkili bir şekilde yönetmek için iyi tanımlanmış bir olay müdahale planına sahip olmak çok önemlidir. Buna aşağıdakiler dahildir:

- Olay müdahale ekibi üyeleri için açıkça tanımlanmış roller ve sorumluluklar.

- Bir siber saldırı sırasında hızlı koordinasyon ve bilgi paylaşımı için iletişim kanallarının ve protokollerinin oluşturulması.

- Olay müdahale planlarının düzenli olarak test edilmesi ve güncellenerek etkili olmalarının ve gelişen tehdit ortamıyla uyumlu olmalarının sağlanması.

- Öğrenilen dersleri ve kurumun müdahale ve hafifletme stratejilerindeki iyileştirme alanlarını belirlemek için saldırı sonrası analiz yapılması.

Sağlam tespit mekanizmaları uygulayarak, etkili hafifletme teknikleri kullanarak ve kapsamlı bir olay müdahale planına sahip olarak işletmeler DDoS saldırılarını tespit etme, hafifletme ve bunlara yanıt verme becerilerini geliştirebilir, hizmetler ve altyapı üzerindeki etkilerini en aza indirebilir.