CEO Dolandırıcılığı (Whaling): İşletmenizin En Üst Düzey Yöneticilerini Nasıl Korursunuz?

6 Aralık 2025

Yöneticileri fon transferi yapmaya, gizli bilgileri ifşa etmeye veya şirket güvenliğini tehlikeye atmaya ikna etmek için tasarlanmış, son derece hedefli bir kimlik avı türü olan CEO dolandırıcılığı saldırıları hızla artmakta ve gelişmektedir. Siber suçlular yapay zeka, deepfake teknolojisi ve sosyal mühendislik kullanarak taktiklerini geliştirirken, işletmeler bu tehdidin ciddiyetini fark etmeli ve buna karşı savunma için proaktif adımlar atmalıdır.

Gizle

Whaling saldırılarını da içeren hedefli spear phishing kampanyaları, tüm phishing girişimlerinin %0,5’inden azını oluşturmasına rağmen yaklaşık %60’lık bir başarı oranına sahiptir. Bu son derece kişiselleştirilmiş siber saldırılar, başarılı ihlallerin %70’inden sorumludur ve siber saldırılarda hassas hedeflemenin etkinliğini göstermektedir. 2024 yılında, büyük kurumların yaklaşık %65’i hedefli spear phishing saldırısına maruz kaldığını bildirmiş ve günde ortalama yedi aldatıcı mesaj aldığını belirtmiştir.

Üst düzey yöneticiler, ağlara sızmak ve sahte işlemleri onaylamak için üst yönetimi taklit eden karmaşık whaling saldırılarının giderek daha fazla hedefi haline gelmektedir. Business Email Compromise (BEC) dahil olmak üzere kimlik taklit saldırıları, 2024’ün başından 2025’in ilk çeyreğine kadar yaklaşık %50 oranında artmıştır.

CEO Dolandırıcılığı (Whaling) Nedir?

CEO dolandırıcılığı, CEO’lar, CFO’lar ve diğer üst düzey yöneticiler gibi bir kurum içindeki yüksek profilli kişileri hedef alan özel bir tür kimlik avı saldırısıdır. Geniş bir ağ oluşturan geleneksel kimlik avı dolandırıcılıklarından farklı olarak, genellikle iş ortakları, düzenleyici kurumlar veya iç ekip üyeleri gibi görünerek meşru görünmek için titizlikle hazırlanır.

Başarılı bir CEO dolandırıcılığı saldırısı, finansal dolandırıcılık, fikri mülkiyet hırsızlığı ve ciddi itibar kaybı gibi yıkıcı sonuçlara yol açabilir. Yöneticiler genellikle hassas kurum verilerine ve finansal sistemlere erişime sahip oldukları için daha düşük seviyeli güvenlik önlemlerini atlatmak isteyen bilgisayar korsanları için cazip bir hedef oluşturur.

Whaling Neden Tehlikelidir?

Whaling, özellikle hedefli olması nedeniyle tehlikelidir. Çok sayıda potansiyel hedefe gönderilen genel kimlik avı saldırılarının aksine belirli bir kişiye göre uyarlanır. Kişiselleştirilmiş yaklaşım, siber saldırıyı daha ikna edici hale getirir ve başarı olasılığını artırır.

CEO Dolandırıcılığı Nasıl Çalışır?

CEO dolandırıcılığının çalışma mantığı aşağıdaki adımları içerir:

Hedef Tanımlama: Bilgisayar korsanı, bir kurum içinde CEO, CFO veya diğer üst düzey yöneticiler gibi yüksek profilli bir hedef belirler.

Araştırma ve Keşif: Hedefin çalışma alışkanlıkları, ilgi alanları, bağlantıları ve hatta kişisel bilgileri dahil olmak üzere hedef hakkında ayrıntılı bilgiler toplar. Bu bilgiler genellikle sosyal medya, şirket web siteleri ve diğer kamuya açık kaynaklardan toplanır.

Saldırının Hazırlanması: Bilgisayar korsanı, toplanan bilgileri kullanarak bir iş arkadaşı, aile üyesi veya iş ortağı gibi güvenilir bir kaynaktan gelmiş gibi görünen, son derece kişiselleştirilmiş bir e-posta veya mesaj hazırlar.

Yem: E-posta veya mesaj genellikle hedefin yapması gereken bir istek veya acil bir eylem içerir. Bu, bir finansal işlem, bir bağlantıya tıklama, bir eki indirme veya hassas bilgiler verme olabilir.

Tuzağa düşme: Hedef yemi yutar ve talimatları izlerse, farkında olmadan hassas bilgileri ifşa edebilir, para transferi yapabilir veya sistemine kötü amaçlı yazılım yükleyebilir.

Phishing ve Whaling Arasındaki Fark Nedir?

Phishing ve whaling saldırıları, her ikisi de sosyal mühendislik türleridir, ancak aralarında bazı önemli farklar vardır. Phishing saldırıları genellikle geniş bir ağ oluşturur ve çok sayıda kişiyi hedef alarak, bunlardan birkaçını hassas bilgileri vermeye veya finansal işlem yapmaya ikna etmeyi amaçlar. Whaling saldırıları ise son derece hedef odaklıdır ve yüksek düzey yöneticiler veya CEO’lar gibi, bir kurum içinde önemli finansal veya hassas bilgilere erişimi olan kişilere odaklanır. Phishing saldırıları genellikle genel şablonlar kullanırken, whaling saldırıları genellikle kişiselleştirilir ve güvenilir bir kaynaktan geliyormuş gibi görünmek üzere tasarlanır.

Whaling Saldırı Taktikleri

Ekip üyelerinden gelen whaling e-postaları

Bu, en temel whaling taktiğidir. Kötü niyetli kişiler, ele geçirilmiş veya sahte bir e-posta adresi kullanarak kurum çalışanlarını, bir iş arkadaşının kendilerinden meşru bir talepte bulunduğuna ikna etmeye çalışır. Bu taktik, üst düzey bir yöneticinin ekibin kıdemsiz bir üyesine gönderdiği bir e-posta söz konusu olduğunda özellikle etkili olur.

Sosyal medya whaling

Çevrimiçi sosyal ağlar, iş bağlantıları geliştirmek veya çalışanları işe almak için kullanıldığından, birkaç yıldır hackerların oyun alanlarından biridir. Sosyal ağlar, sosyal mühendislik için gerçek bir bilgi hazinesidir, ancak aynı zamanda insanların daha az dikkatli olma eğiliminde olduğu bir yerdir.

Whaling e-postaları + onay telefon görüşmesi

Bu, diğer siber saldırı türlerinden (tedarik zinciri ve vishing) unsurlar aldığı için özellikle tehlikeli bir whaling phishing taktiğidir. Hackerlar, ortaklarınız veya tedarikçilerinizden elde ettikleri bilgileri kullanarak son derece inandırıcı e-postalar oluşturabilir. Ardından, hedeflerine talebi onaylamak için bir telefon görüşmesi yaparlar. Bu, olası hedefin, mesajın göndereni ile “gerçek dünyada” da etkileşimde bulunduğu için bunun sahte bir e-posta olabileceğini unutmasına neden olur.

CEO Dolandırıcılığı Saldırılarının Sonuçları

CEO dolandırıcılığı saldırılarının önemli sonuçları aşağıdakileri içermektedir:

Mali kayıp

Çalışanlar tuzağa düşerse, siber suçlulara önemli miktarda para gönderebilirler, ancak buna veri ihlalleri ve potansiyel müşteri kaybı nedeniyle uygulanacak para cezalarını da eklemeniz gerekir.

Veri kaybı

Siber suçlular da whaling saldırılarından veri elde etmeye çalıştıkları için onlara hassas bilgiler göndermek veri ihlali anlamına gelir ve KVKK düzenlemeleri nedeniyle büyük para cezalarına neden olur.

Kesinti

Böyle bir siber saldırının sonuçlarıyla başa çıkmak kolay değildir. Kurum, müşterileri ve diğer ilgili kişileri veri ihlalleri hakkında bilgilendirmek, bunun bir daha olmaması için güvenlik önlemleri almak ve kaybedilen fonları geri kazanmaya çalışmak gibi konulara odaklanacaktır.

Marka itibarının zedelenmesi

Bir çalışan kimlik sahtekarlığının hedefi olursa, özellikle de bunun sonucu veri ihlali olursa, hiçbir şirketin müşterileri ve ortakları tarafından aynı düzeyde güven görmez. Whaling nedeniyle gelecekteki her türlü fırsat kaybedilebilir.

Whaling Saldırılarını Önleme Yöntemleri

Whaling saldırısının sonuçları çok ciddidir. Kimse günlük görevlerini whaling saldırısının sonuçlarıyla uğraşmak için kesintiye uğratmak istemeyeceğinden, bu saldırıyı önlemek ve şirketinizi güvende tutmak için yapabileceğiniz bazı şeyler vardır. Bunlar aşağıdakileri içerir:

Çalışanları eğitin

Her çalışan, bu siber saldırıların belirtilerini tanıyabilmeli veya en azından çevrimiçi iletişim konusunda önleyici ve şüpheci bir zihniyete sahip olmalıdır.

Çalışanlara sosyal medya kullanımı konusunda tavsiyede bulunun

Sosyal medya, siber suçlular için çok önemli bir bilgi kaynağıdır. Bu yüzden tüm profillerinizi gizli tutmak, çok faktörlü kimlik doğrulamayı etkinleştirmek ve aldığınız her arkadaşlık isteğini doğrulamanız gerekir.

Harici e-postaları belirleyin

Kurum ağının dışından gönderilen tüm e-postaları işaretlerseniz, potansiyel whaling mesajlarını tespit etmek daha kolay olabilir. Bu, bir sonraki öneri olan doğrulama süreci oluşturmakla ilgilidir.

Doğrulama süreci oluşturun

Kurumunuzun whaling saldırısına maruz kalmamasını sağlamanın bir yolu da, herkese şüpheli görünen e-postaları iki kez kontrol etmelerini söylemektir. E-posta şirket içinden geliyorsa, göndereni aramaktan veya hatta onunla yüz yüze konuşmaktan çekinmeyin.

Bir olay müdahale planınız olduğundan emin olun

Siber saldırının sonuçlarını hafifletmek için kurumlar, sürekli güncellenen bir plan, somut roller ve sorumluluklar, iletişim kanalları ve belirlenmiş müdahale prosedürlerine sahip olmalıdır. Bunlar, kurumun karşılaşabileceği olayların çoğunu uygun şekilde ele almasını sağlayacak gerekli adımlardır.

Uygun güvenlik önlemlerini alın

Güvenlik stratejinizin bir parçası olarak sahip olmanız gereken en önemli çözümler antivirüs, güvenlik duvarı ve e-posta güvenlik yazılımıdır.

CEO Dolandırıcılığı Saldırılarının Geleceği

Whaling artık nadir görülen bir olay değildir. Dikkat, stratejik savunma ve hızla değişen siber güvenlik ortamına sürekli uyum gerektiren, giderek büyüyen bir tehdittir. Bilgisayar korsanları taktiklerini geliştirmeye devam ettikçe, whaling saldırıları daha aldatıcı ve zarar verici hale gelecektir. Kurumlar, gelişen tehditlerin önüne geçmek için güvenlik uygulamalarını sürekli güncelleyerek tetikte kalmalıdır. Kurumlar en üst düzeyde siber güvenlik bilinci kültürünü teşvik ederek, bu yüksek riskli saldırıların hedefi olma riskini önemli ölçüde azaltabilir.

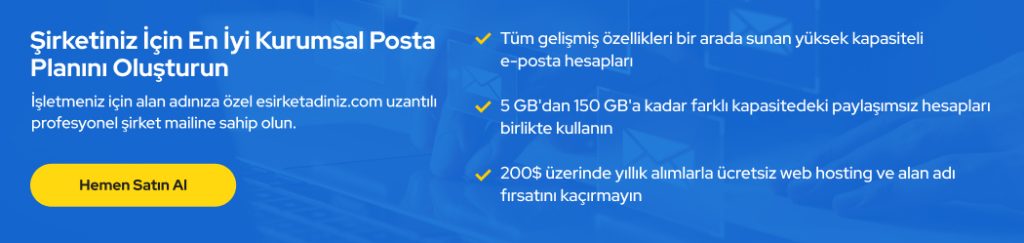

Uzman Posta Unified Mail Gateway Bütünleşik E-posta Güvenlik Çözümü ile CEO Dolandırıcılığı Saldırılarına Karşı Nasıl Korunursunuz?

Kötü niyetli e-postalar, günümüz siber tehditlerinin başında gelir ve CEO dolandırıcılığı da dahil geniş bir yelpazeyi kapsar. Bu tür e-postaların temel amacı, üst düzey yöneticilerin hassas verilerini çalmak, sistemlere zararlı yazılım bulaştırmak veya iş süreçlerini kesintiye uğratmaktır. Fakat her geçen gün gelişen teknoloji ile birlikte bu tehditleri manuel yöntemlerle veya sadece temel antivirüs yazılımlarıyla önlemek neredeyse imkansızdır. Bu noktada, Uzman Posta Unified Mail Gateway devreye girer ve kötü niyetli e-posta tehditlerine karşı çok katmanlı bir güvenlik çözümü sunar.

Gelen e-posta trafiğini hedefe ulaşmadan önce durdurmak için tasarlanan UMG, geleneksel imza tabanlı sistemlerin yetersiz kaldığı durumlarda, Zero Hour – Sıfırıncı Gün Taraması özelliği ile harici tehdit istihbarat kaynaklarını sorgulayarak ilk kez karşılaşılan siber saldırıları bile tespit eder. Tüm e-posta ileti ve eklerini çoklu araçla tarar ve yerel tehditlere özel imzalar ekleyerek bölgesel saldırılara karşı da hazırlıklı olur. Ayrıca, Outbound Gateway Koruması sayesinde, sisteminiz tehlikeye girse bile gönderdiğiniz e-postaların kötü niyetli içerik taşımasını engelleyerek kurumunuzun itibarını korur. UMG, kurumunuzu sadece kötü niyetli e-postalardan korumakla kalmaz, aynı zamanda veri sızıntısı risklerini engelleyen uzun dönemli arşivleme ve uyumluluk çözümlerini de tek bir platformda birleştirir.

En Çok Sorulan Sorular

1. Siber güvenlikte whaling nedir?

Whaling, hassas bilgileri veya finansal varlıkları çalmak amacıyla bir kurum içindeki üst düzey yöneticiler veya diğer üst düzey çalışanlar gibi yüksek profilli kişileri hedef alan bir tür kimlik avı saldırısıdır.

2. Whaling saldırısı kimlik avından nasıl farklıdır?

Whaling daha kişiselleştirilmiş ve karmaşık bir yöntemdir. Burada hedefler üst düzey yöneticilerdir. Öte yandan, genel kimlik avı saldırıları çok kişiselleştirilmiş değildir ve sıradan çalışanları hedef alır.

3. Whaling önlenebilir mi?

Evet, üst düzey yetkililere yönelik farkındalık eğitimi ile önlenebilir. Ayrıca, çeşitli kimlik doğrulama protokolleri ve güvenlik araçları da whaling phishing’i önlemede etkili kabul edilir.

4. Sosyal medyanın whaling saldırılarındaki rolü nedir?

Sosyal medya, bilgisayar korsanlarının ana kaynaklarından biridir. Hackerlar, mükemmel bir whaling saldırısı düzenlemek için ihtiyaç duydukları bilgileri burada bulurlar. Bu yüzden üst düzey yöneticiler, çevrimiçi varlıklarına dikkat etmelidir. Hackerların ihtiyaç duydukları bilgileri elde etmelerini önlemek için çevrimiçi ortamda belirli ayrıntıları paylaşmaktan kaçınmak önemlidir.

5. CEO dolandırıcılığı saldırılarında genellikle hangi teknikler kullanılır?

CEO dolandırıcılığı saldırıları genellikle güvenilir kaynaklardan gelmiş gibi görünen spear-phishing e-postalarını içerir. İletişimi inandırıcı kılmak için sosyal mühendislik teknikleri, sahte e-posta adresleri ve hedef hakkında iyi araştırılmış ayrıntılar kullanabilirler.

6. Yöneticiler neden whaling saldırılarının hedefi olur?

Yöneticiler, hassas şirket bilgilerine erişim ve karar verme yetkisine sahip oldukları için hedef alınır. Bu bilgiler, finansal kazanç elde etmek veya kurumun güvenliğini tehlikeye atmak için kullanılabilir.

5. Whaling saldırısının bazı yaygın göstergeleri nelerdir?

Yaygın göstergeler arasında beklenmedik hassas bilgi talepleri, acil veya tehditkar bir üslupta yazılmış e-postalar, e-posta adresleri veya alan adlarında tutarsızlıklar ve standart güvenlik protokollerini atlayan eylem talepleri sayılabilir.

6. Kurumlar whaling saldırılarından kendilerini nasıl koruyabilir?

Kurumlar, güçlü e-posta güvenlik önlemleri uygulayarak, çalışanlarına kimlik avı girişimlerini tanıma konusunda düzenli eğitimler vererek ve olağandışı talepleri doğrulamak için net protokoller oluşturarak kendilerini koruyabilir.

7. Bir kişi, whaling saldırısının hedefi olduğundan şüphelenirse ne yapmalıdır?

Bir kişi whaling saldırısından şüphelenirse, e-postaya yanıt vermemeli veya herhangi bir bağlantıya tıklamamalıdır. Bunun yerine şüpheli faaliyeti BT departmanına veya güvenlik ekibine bildirmeli ve kurumun olay müdahale prosedürlerini izlemelidir.

8. Teknoloji, whaling saldırılarının önlenmesine yardımcı olabilir mi?

Evet, e-posta filtreleme çözümleri, kimlik avı önleme yazılımları ve çok faktörlü kimlik doğrulama gibi teknolojiler, şüpheli iletişimleri hedefe ulaşmadan önce tespit edip engelleyerek whaling saldırılarının önlenmesine yardımcı olabilir.