Latrodectus Email Malware Tehdidi, Nelere Dikkat Edilmelidir?

20 Ağustos 2024

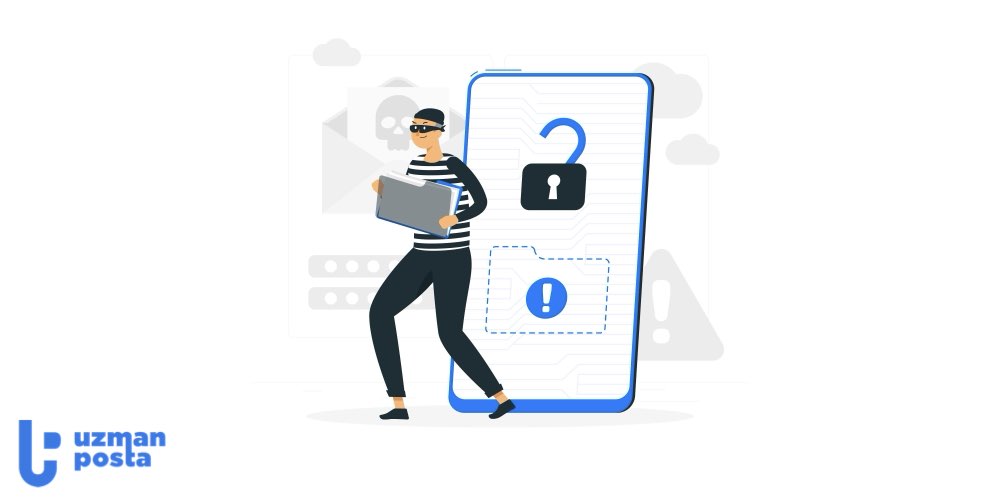

Günümüzün sürekli değişen siber güvenlik dünyasında, her zaman dikkat edilmesi gereken yeni bir şeyler vardır. Latrodectus da bu yeni tehditlerden biridir. Tespit edilmesi oldukça zor olan bu tehdit, hem bireysel kullanıcılar hem de işletmeler için gerçek bir tehdit oluşturmaktadır.

Gizle

Latrodectus’un Ortaya Çıkışı

Kasım 2023 sonlarında keşfedilmesinden bu yana Latrodectus, dünya çapında siber güvenlik araştırmacıları ve tehdit istihbarat analistlerinin dikkatini çekti. Karmaşık kodu ve gelişmiş kaçınma teknikleriyle bu kötü amaçlı yazılım, çeşitli sektörlerdeki işletmeler için ciddi riskler oluşturur. Latrodectus’un kökenlerini ve özelliklerini anlamak, bu ortaya çıkan tehdide karşı etkili savunma stratejileri geliştirmek için önemlidir.

Latrodectus Nedir?

Latrodectus, bilgisayar sistemleri içinde gizlice çalışan ve genellikle çok geç olana kadar tespit edilemeyen karmaşık bir kötü amaçlı yazılım türüdür. Kötü şöhretli kara dul örümceğinin adını taşıyan bu kötü amaçlı yazılım, adını aldığı örümcekle benzer özelliklere sahiptir, gölgelerde gizlenir ve en beklenmedik anda saldırır.

Latrodectus ne tür bir kötü amaçlı yazılımdır?

Latrodectus, yükleyici olarak kategorize edilen bir kötü amaçlı yazılım türüdür. Yükleyiciler, hedef sisteme sızmak ve ek yükler yürütmek için tasarlanmış bir kötü amaçlı yazılım sınıfıdır. Sızdırıldıktan sonra Latrodectus, enfekte olmuş sisteme daha zararlı kötü amaçlı yazılımların dağıtılması için bir ağ geçidi görevi görür ve böylece hedeflenen kişinin gizliliğine ve güvenliğine yönelik olası hasarı ve tehdidi artırır.

Latrodectus ve IcedID ile Bağlantısı

Araştırmacılar, Latrodectus’u kötü şöhretli IcedID kötü amaçlı yazılım ailesine bağlayan ikna edici kanıtlar ortaya çıkardılar. Her iki tür de benzer özelliklere sahiptir ve aynı bilgisayar korsanlarının eserleri olduğuna inanılmaktadır. Bu bağlantı, ağlara sızmak, hassas verileri çalmak ve hedeflenen kişilere zarar vermek için Latrodectus gibi karmaşık kötü amaçlı yazılımlardan yararlanan siber suçluların kullandığı gelişen taktiklere ışık tutmaktadır. Siber güvenlik uzmanları, Latrodectus ve IcedID arasındaki ilişkiyi anlayarak, ortaya çıkan tehditleri gerçek zamanlı olarak daha iyi tahmin edebilir ve bunlara karşı koyabilir.

Latrodectus Tekniklerini Anlamak

Latrodectus, hedef sistemlere sızmak için sosyal mühendislik taktikleri ve teknik karmaşıklığın bir kombinasyonuna güvenir. Genellikle e-posta kimlik avı kampanyaları aracılığıyla dağıtılan Latrodectus, hedeflenen kişileri meşru dosya veya uygulamalar gibi görünen kötü amaçlı yükleri indirmeye ve yürütmeye teşvik eder. Yürütüldükten sonra kötü amaçlı yazılım güvenlik önlemlerini atlatmak ve komuta ve kontrol (C2) sunucularıyla iletişim kurmak için sanal alan kaçınma tekniklerini kullanır. Buradan, keyfi komutlar yürütebilir, ek yükler alabilir ve tehlikeye atılmış sistemlerde tahribat yaratabilir. İşletmeler, Latrodectus’un saldırı tekniklerine aşina olarak savunmalarını güçlendirebilir ve enfeksiyon riskini en aza indirebilir.

Latrodectus’un İç İşleyişi

Latrodectus, tehlikeye atılmış ortamlarda tespit edilmekten kaçınmak ve kalıcılığı sürdürmek için tasarlanmış çok çeşitli yeteneklere sahiptir. Bunlar arasında korumalı ortamları tespit etme, C2 sunucularıyla güvenli bir şekilde iletişim kurma ve komutları uzaktan yürütme yeteneği yer alır. Ayrıca, Latrodectus’un altyapısı son derece karmaşıktır ve güvenlik araçları ve analistleri tarafından tespit edilmesini engellemek için tasarlanmış çok katmanlı karartma ve şifreleme vardır. Siber güvenlik uzmanları, Latrodectus’un yetenekleri ve altyapısı hakkında bilgi edinerek tehdit ağlarında tahribat yaratmadan önce onu tespit etmek ve etkisiz hale getirmek için proaktif savunma stratejileri geliştirebilir.

Latrodectus’un Özellikleri

Latrodectus, onu diğer kötü amaçlı yazılım türlerinden ayıran birkaç özellikle öne çıkar:

- Kaçış: Sandbox’lardan algılanmadan geçmede başarılıdır. Bunu, çalışan işlemleri sayarak ve gerçek dünya senaryolarıyla karşılaştırarak yapar.

- Gizlilik: AV ve EDR gibi geleneksel güvenlik araçlarından başarıyla saklanarak tehlikeye atılmış bir sistemdeki varlığını gizler.

- Kalıcı olma: Latrodectus bir sisteme sızdığında, kalıcılık oluşturur ve otomatik çalıştırma anahtarı ayarlayarak sistem yeniden başlatıldıktan sonra bile çalışmaya devam etmesini sağlar.

- Veri Hırsızlığı: Latrodectus’un temel hedeflerinden biri, kişisel veriler, finansal kimlik bilgileri ve fikri mülkiyet dahil olmak üzere hedeflenen kişilerden hassas bilgileri çalmaktır. Latrodectus’un kökenlerinin 2017’de ilk kez bir bankacılık trojanı olarak görülen kötü amaçlı yazılımdan geldiğine inanılmaktadır.

- Uzaktan Kontrol: Latrodectus genellikle uzaktan erişim yetenekleri içerir ve bilgisayar korsanlarının enfekte olmuş sistemleri uzaktan kontrol etmesine ve ek saldırılar gerçekleştirmesine olanak tanır. Bunu sürekli değişen bir Komuta ve Kontrol sunucuları seti aracılığıyla yapar.

- Şifreleme: Bazı durumlarda Latrodectus, enfekte olmuş sistemlerdeki dosyaları şifreler ve şifre çözme anahtarları karşılığında hedeflenen kişilerden fidye ödemeleri talep eder.

Latrodectus Bilgisayarlara Nasıl Sızar?

Latrodectus, genellikle alıcıları kötü amaçlı yazılımı barındıran web sitelerini ziyaret etmek için kandıran kimlik avı e-postaları aracılığıyla dağıtılır. Bu e-postalar genellikle kullanıcıları kötü amaçlı bağlantılara tıklamaya veya virüslü ekleri indirmeye çekmek için sosyal mühendislik taktikleri kullanır.

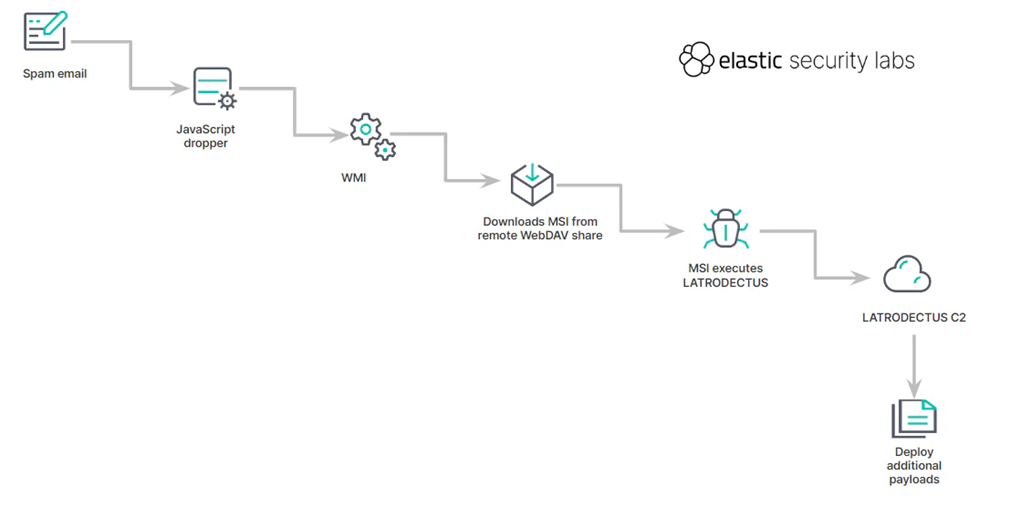

Kötü amaçlı yazılımın nasıl dağıtıldığına dair bilinen bir örnek, birbirine bağlı adımlar zincirini içerir. Sahte bir Azure oturum açma sayfasına yönlendiren bir bağlantı içeren bir web sitesinin iletişim formu e-postasıyla başlar. Sayfaya erişildiğinde, kullanıcının cihazına otomatik olarak bir JavaScript (JS) dosyası indirilir.

JS dosyası daha sonra bir yükleyici MSI alır ve bu, yürütüldüğünde sisteme bir Latrodectus Dinamik Bağlantı Kitaplığı (DLL) yerleştirir. Bu DLL, sistem yeniden başlatıldıktan sonra bile varlığının devam etmesini sağlayarak kalıcılık için yapılandırılmıştır. Son olarak, Latrodectus kötü amaçlı yazılımı, komut ve kontrol (C2) sunucusuyla iletişim kurarak bilgisayar korsanlarının virüslü cihaza uzaktan erişmesine olanak tanır.

Bilgisayar Korsanları Latrodectus Kötü Amaçlı Yazılımını Nasıl Kullanıyor?

Proofpoint araştırmacılarına göre, bilgisayar korsanı grubu TA577, kampanyalarından birinde Latrodectus kötü amaçlı yazılımını kullanan ilk gruptu. Yöntemleri, gövdede farklı konulara ve URL’lere sahip çeşitli e-postalar kullanmaktı.

Daha sonra, URL’ler bizi bir JavaScript dosyasına yönlendiriyordu. Ancak açıldığında, curl adlı bir komut satırı aracı kullanan birkaç BAT dosyası çalıştırıyordu. Bu yöntem, kötü amaçlı dosyaların Latrodectus Kötü Amaçlı Yazılımının belirli bir DLL’sini yürütmesine olanak tanıyordu. İkinci saldırılarında, gömülü DLL’yi yürütmek için sıkıştırılmış JavaScript ve bir LNK dosyası ile sıkıştırılmış ISO dosyaları kullanıyorlardı.

Başka bir tehdit grubu olan TA578 ise, Latrodectus ile ilgili farklı bir taktik uyguladı. Hedef web sitelerinde iletişim formları kullandılar ve dikkatlice hazırlanmış URL’ler ekledikleri sahte telif hakkı ihlali bildirimleri içeren tehdit edici e-postalar gönderdiler. Ayrıca, kullanıcıları enfekte JavaScript dosyasını içeren bir Google Firebase URL’sine göndermek için bağlantıyı kullandılar. Dosya yürütüldükten sonra, Latrodectus kötü amaçlı yazılımını yükleyecekti.

Latrodectus’un Hedef Sistemlere Sızma ve Onları Tehlikeye Atma Taktikleri

Kimlik Avı

Bilgisayar korsanları, tıklandığında Latrodectus’u indirip hedeflenen kişinin sistemini çalıştıran kötü amaçlı ekler veya bağlantılar içeren kimlik avı e-postaları dağıtır. Bazen bu JavaScript kullanılarak yapılırken, bazen de gömülü DLL’leri çağırır.

Güvenlik Açıklarını Kullanma

Latrodectus, hedef sistemlere yetkisiz erişim elde etmek için yazılım uygulamalarındaki veya işletim sistemlerindeki bilinen güvenlik açıklarını kullanır.

Kötü Amaçlı Web Siteleri

Kullanıcılar, kötü amaçlı yazılımı şüphelenmeyen ziyaretçilere ulaştırabilen istismar kitlerine ev sahipliği yapan tehlikeye atılmış veya kötü amaçlı web sitelerinden istemeden Latrodectus indirebilir.

Latrodectus’tan Korunma Yöntemleri

Latrodectus ve diğer ortaya çıkan tehditlerle ilişkili riskleri etkili bir şekilde azaltmak için işletmeler siber güvenliğe çok yönlü bir yaklaşım benimsemelidir. Bu, gelişmiş tehdit algılama ve yanıt yeteneklerinin uygulanmasını, düzenli güvenlik değerlendirmeleri ve sızma testleri yapılmasını ve çalışan eğitimi ve farkındalık programlarına yatırım yapılmasını içerir. Ayrıca, işletmeler en son siber tehditler ve güvenlik açıkları hakkında bilgi sahibi olmak için tehdit istihbaratından yararlanmalı ve bu sayede olası tehditleri zarar vermeden önce proaktif bir şekilde belirleyip etkisiz hale getirebilmelidir. Siber güvenliğe proaktif ve bütünsel bir yaklaşım benimseyerek, işletmeler Latrodectus gibi ortaya çıkan tehditlere maruz kalma durumlarını en aza indirebilir ve dijital varlıklarının bütünlüğünü ve güvenliğini sağlayabilir.

Latrodectus ile ilişkili riskleri azaltmak için bazı temel stratejiler aşağıdakileri içermektedir:

1. Yönetim Haklarını Kaldırın

Kullanıcı izinlerini sınırlayın. Bu, kullanıcıların yanlışlıkla kötü amaçlı yazılım yükleme olasılığını azaltır. Latrodectus’un yürütülmesi için yükseltilmiş ayrıcalıklar gerekir.

2. Siber Okuryazarlık Eğitimi

Çalışanlar için düzenli siber okuryazarlık eğitimleri düzenleyin. Sosyal mühendislik taktikleri, kimlik avı saldırıları ve parola koruma için en iyi uygulamalar konusunda onları eğitmek için farkındalık videolarından yararlanın. Bu, Latrodectus enfeksiyonuna yol açan hatalı bir tıklamayı önleyebilir.

3. Kimlik Avı Simülasyonu Testi

Hiper gerçekçi simülasyonlar kullanarak çalışanların kimlik avı saldırılarına karşı farkındalığını ve tepkisini test edin. Kötü amaçlı bağlantılara veya web sitelerine tıklamamak, Latrodectus enfeksiyonuna karşı güçlü bir savunmadır.

4. Siber Sigorta Kapsamı

Bir güvenlik ihlali veya siber olay durumunda finansal koruma sağlamak için siber sigortaya yatırım yapın. Siber sigorta, veri ihlalleri, fidye yazılımı saldırıları ve diğer olumsuz siber olaylarla ilişkili maliyetleri azaltmaya yardımcı olabilir ve önleyici tedbirler yetersiz kaldığında gönül rahatlığı sağlar.

Yukarıdaki öneriler, Latrodectus enfeksiyonlarının baştan önlenmesine odaklanmıştır.

Aşağıdaki öneriler ise birden fazla risk alanını ele alan sağlam, derinlemesine savunma sağlayan bir siber güvenlik programı oluşturmaya yardımcı olur.

5. Güvenilir Yazılım Kurulumu

Yalnızca güvenilir çalışanların saygın kaynaklardan yazılım yüklemesine izin verin. Latrodectus gibi kötü amaçlı yazılımlar için ilk saldırı vektörü görevi görebilen Dropbox klasörleri gibi doğrulanmamış kaynakların kullanımını engelleyin.

6. E-posta Uyarı Afişi

İşletmenin dışından gelen mesajlar için e-posta uyarı afişleri kullanın. Bu, çalışanlara görsel bir ipucu görevi görerek, özellikle VPN istemcileri gibi yazılım kurulumları talep eden harici e-postalarla etkileşim kurarken dikkatli olmaları gerektiğini hatırlatır.

7. Yıllık Risk Değerlendirmesi

Kapsamlı güvenlik açığı taraması ve sızma testi de dahil olmak üzere işletmenizin yıllık risk değerlendirmesini gerçekleştirin. Güvenlik duruşunuzdaki zayıflıkları belirlemek, olası Latrodectus güvenlik açıklarını azaltmak için hedefli düzeltme çabalarına olanak tanır.

8. Risk Yönetimi Çerçevesi

İşletmenizin ihtiyaçlarına göre uyarlanmış bir risk yönetimi çerçevesi oluşturun. Bu çerçeve, Latrodectus ve diğer siber güvenlik tehditleri ile ilişkili riskleri belirleme, değerlendirme ve azaltma süreçlerini içermelidir.

9. Yazılım Kurulumunu Yönetin

Çalışanların BT departmanının katılımı olmadan yazılım yüklemesini yasaklayan politikalar oluşturun. Bu, Latrodectus gibi potansiyel olarak kötü amaçlı programların yetkisiz kurulumlarını önlemeye yardımcı olur.

En Çok Sorulan Sorular

1. Bilgisayarım Latrodectus kötü amaçlı yazılımıyla enfekte oldu, ondan kurtulmak için depolama cihazımı biçimlendirmeli miyim?

Depolama cihazınızı biçimlendirmek Latrodectus kötü amaçlı yazılımını kaldırabilir, ancak bu cihazdaki tüm verileri de silecek sert bir önlemdir. Biçimlendirmeye başvurmadan önce, kötü amaçlı yazılımı kaldırmak ve verilerinizi korumak için daha az sert seçenekleri (bir güvenlik aracı kullanmak gibi) göz önünde bulundurmalısınız.

2. Kötü amaçlı yazılımın neden olabileceği en büyük sorunlar nelerdir?

Kötü amaçlı yazılım enfeksiyonlarının sonuçları, söz konusu kötü amaçlı yazılımın türüne bağlı olarak değişir. Kimlik hırsızlığından ve mali kayıplardan bilgisayar performansının düşmesine ve daha fazla enfeksiyon riskine kadar değişebilir. Ek olarak, kötü amaçlı yazılım hassas verileri tehlikeye atabilir, sistem işlemlerini bozabilir ve kişisel veya kurumsal ağlara yetkisiz erişimi kolaylaştırabilir.

3. Latrodectus’un amacı nedir?

Bir yükleyici kötü amaçlı yazılım olan Latrodectus’un amacı, hedef sistemlere sızmak ve ek kötü amaçlı yükler yürütmektir. Fidye yazılımları, uzaktan erişim trojanları (RAT’ler), bankacılık trojanları ve tuş kaydediciler dahil olmak üzere çeşitli kötü amaçlı yazılım türlerinin dağıtımı için bir ağ geçidi görevi görür.

4. Latrodectus bilgisayarımı nasıl ele geçirdi?

Bir dağıtım zincirinde, bir e-posta sahte bir Azure oturum açma sayfasına yönlendirir ve bir JavaScript dosyasının otomatik olarak indirilmesini tetikler. Bu dosya, sisteme bir Latrodectus DLL yerleştiren ve kalıcılığı sağlayan bir yükleyici MSI alır. Latrodectus daha sonra komuta ve kontrol sunucusuyla iletişim kurarak enfekte cihaza uzaktan erişim sağlar.